智甲EDR“下载增强防护”,让游蛇(银狐)跑不起来

时间 : 2025年08月20日

1.主机在软件下载运行后失陷

近日,安天频繁收到政企机构咨询,其办公电脑疑似感染后门病毒被远程控制,并在微信群扩散木马,并拉微信群、钉钉群等,伴随诈骗信息扩散。通过安天应急响应人员对用户终端排查发现该用户终端感染新版本游蛇病毒。“游蛇”黑产团伙(又名“银狐”)自2022年下半年开始频繁活跃至今,针对国内用户发起了大量攻击活动,以图窃密和诈骗,对企业及个人造成了一定的损失。该黑产团伙主要通过即时通讯软件(微信、企业微信、钉钉等)、搜索引擎SEO推广、钓鱼邮件等途径传播恶意文件,其传播的恶意文件变种多、免杀手段更换频繁且攻击目标所涉及的行业广泛。用户感染游蛇后本地敏感数据会被窃取,并且黑产团伙可以通过远控木马控制受感染终端进行更多恶意行为。

2.游蛇的传播手段与难点挑战

游蛇黑产团伙采取FaaS(勒索即服务模式运行),具有金字塔型的上下游分工结构,已经形成一种典型的黑产商业模式,其木马扩散传播扩散方式重要为以下三种:

1.最常见初始传播方式为仿冒常见软件下载地址,攻击者构建仿冒常用软件的捆绑前导木马的安装包(如仿冒的WPS、微信、Winzip等常用软件),甚至不与正常软件捆绑,仅将木马文件名修改为与常用软件类似。上传到其控制的地址,通过搜索引擎排名优化等方式,导致用户在搜索这些软件时,这些假冒地址相对排名靠前,而被用户下载运行;

2.通过钓鱼邮件进行传播的案例也有发现,主要基于社工手段诱导企业办公人员运行恶意邮件附件或者访问恶意URL下载病毒,企业的财务、人力、客服等员工是其重点攻击目标;

3.其二次扩散的主要传播方式为,在PC感染植入远程木马后,即通过微信、QQ等即时通讯工具在其群内传播木马,诱导用户执行恶意程序。

游蛇病毒自身利用“白加黑”、内存执行Shellcode、内存中执行远控木马等手段躲避各种杀毒软件、终端安全防护软件的查杀,其免杀变换速度极快,在短时间内,同一个初始木马所下载执行的内存远控木马都会发生变化。这就使对游蛇的对抗已经成为一场持续响应能力的较量,成为对主机安全产品的主防机理,所使用的反病毒引擎能力与更新速度的考验。

同时需要指出的是,无论基于搜索引擎的下载执行、还是基于邮件的附件投放、还是基于群的木马发送,这些木马都是用户自身受到欺骗后,主动点击运行的。相关动作往往是下意识的。试想一下:当甲方召唤紧急召开视频会议,但电脑上没有安装相关软件,而通过搜索下载成功时;当领导在微信群内分享了一个ZIP,解开后看到一个pdf时(扩展名实际是.pdf.exe);当收到一封针对性钓鱼软件,解开附件压缩包,文件图标是Word时(实际扩展名为.doc.exe),很多用户会下意识做点击动作。这其实无可非议,哪怕安全意识很强的用户,在使用计算机时都无法始终保持高度警惕。本质上还是说明,更在终端缺少合格的安全防护与管控能力产品,容易遭到攻击。而拦截下载执行,就是拦截类似攻击的第一拦截点。

3.安天智甲“下载增强防护”功能守护用户网络入口

针对用户通过浏览器或即时通讯等软件下载执行软件这一高频的使用场景,安天智甲终端安全防护产品家族(简称“智甲”)为用户提供了下载增强防护功能,通过“查源头-验文件-防伪装”等识别与防护机制,对下载的软件进行严格把关,有效降低外部下载和交换文件进入终端可能。

针对用户通过浏览器或即时通讯等软件下载执行软件这一高频的使用场景,安天智甲终端安全防护产品家族(简称“智甲”)为用户提供了下载增强防护功能,通过“查源头-验文件-防伪装”等识别与防护机制,对下载的软件进行严格把关,有效降低外部下载和交换文件进入终端可能

1.查源头

当用户通过浏览器进行文件下载时,智甲会监控浏览器发起的下载请求,提取出下载URL地址。通过集成的威胁情报引擎检测下载URL地址是否为恶意网站,一旦发现用户访问恶意网络地址,智甲可立即进行拦截下载行为,并向用户发送告警提示。

2.验文件

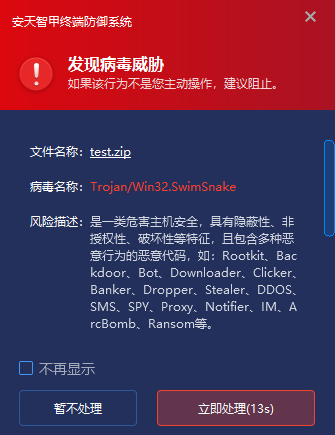

传输或下载完成后,智甲调用安天AVL SDK反病毒引擎对下载文件自动进行恶意代码检测,一旦检测到文件包含病毒、木马等恶意代码,将立即告警并清除恶意程序,不给木马病毒执行机会。

3.防伪装

黑产组织会对仿冒的软件安装包通过签名伪装、格式伪装等方式迷惑用户,智甲对下载文件进行伪装检测,包括:

a)解压查包裹

智甲EDR所调用的安天AVL SDK,可以针对各种压缩包裹、自解压包裹进行递归解压检测,攻击者无法把病毒隐藏在压缩包裹中逃逸检测。及时通过安装包生成工具将木马隐藏在安装文件中,也会被安天引擎解压发现。

图1 自动查杀压缩包中病毒

b)扩展名伪装检测

智甲不仅调用AVL SDK检测文件内容,而且检测文件名和扩展名。例如攻击者将病毒程序命名为“发票.pdf.exe”,实际是利用了Windows系统默认会隐藏已知文件扩展名(采用 "双后缀" 等手段,如 "发票.pdf .exe",会让用户看不到.exe扩展名,而反而看到一个图标是pdf,扩展名也是pdf)。而智甲的文件扩展名检测机制,发现扩展名伪装的可执行文件,会判定该文件存在极高安全风险。对攻击者来说,这是欺骗用户的手段,但对于智甲用户,这就成了弄巧成拙的特征点。

图2 判定扩展名伪装

c)签名检测

检查文件数字签名是否正常有效、是否为白名单厂商、以及是否仿冒签名。比如近期的假冒 WPS 安装包,虽然文件名和表面特征和正规软件相似,但数字签名却显示为过期的某互联网企业的签名,会判定该安装包存在极高安全风险。

图3 判定假冒签名证书

d)小文件检测

智甲检测会检测可执行文件大小是否存在异常,如果发现下载的文件为可执行程序,且无主流厂商签名,且文件大小异常(多为小于5MB,不符合常用软件大小情况),会判定提醒用户该文件需谨慎使用。

图4 判定异常超小安装包

智甲基于群防机制设计,一个客户在某一台主机终端基于上述机制发现木马下载后,会迅速的把下载地址、文件HASH等转化为防御信标,传递给管理中心,形成对其他终端的联动防御和追溯能力。

4.安天智甲助力用户有效防御游蛇(银狐)

安天智甲终端防御系统是面向办公机、服务器等终端的企业级终端安全防护产品,针对游蛇病毒的攻击特性,智甲产品通过多维防护助力用户有效防护游蛇、银狐类攻击。

1.系统加固,塑造安全运行环境

智甲的系统加固和配置管理模块,参考STIG实施配置加固,可以管理数百个系统配置点。通过资产风险检测与加固、安全基线核查、风险端口封堵、补丁修复等功能,实现对资产脆弱性与暴露面的有效加固,让攻击者无法轻易获得攻击资源或者权限,有效降低攻击致效可能性

2.应用入口管控,让恶意程序无法轻易落地

智甲的应用安全与下载增强防护模块,支持通过对浏览器、即时通讯软件、电子邮件客户端入口实现管控,发现接收、下载行为,让恶意代码无法轻易落地至本地磁盘,同时智甲还有企业级的软件管理增值组件,为企业建立可信软件仓库并拦截未知来源软件安装。

3.扫描过滤,精准识别恶意代码

智甲嵌入安天AVL SDK反病毒引擎,对文件对象、存储对象、扇区对象、内存对象、注册表数据对象等进行扫描,判断检测对象是否是已知病毒或者疑似病毒,从而实现精准判断查杀。特别是可以嵌套扫描压缩包对象,基于内存地图扫描内存对象,让多种伪装、免杀方式无可遁形。

另外,智甲具备邮件威胁检测能力,通过邮件附件检测、包含URL检测、邮件标题与正文检测等方式,即使发现钓鱼邮件并向用户发送告警。相关能力完全本地化部署,避免导致用户敏感信息外泄。

4.主动防御,遏制游蛇病毒攻击行为

智甲的内核级主动防御模块,包括内存防护、溢出监测、主机防火墙(HIPDS)、应用行为管控等机制,可持续监控进程等内存对象监测、网络流量出入栈、判断是否存在白+黑利用、无文件攻击、漏洞利用、数据窃取、C2访问等攻击互动,在攻击行为致效前实现拦截。

5.小结

安天在2022年提出了执行体治理的安全理念,并不断完善。对政企用户来说,针对下载等入口的执行体的源治理,是用户入侵防范类似游蛇(银狐)攻击,也包括基于软件供应链攻击的必备环节。而在主机系统安全防护上,防落地运行,是防护最为关键的环节。恶意代码在运行加载前,其只是静态数据,用户的防御机制就处在以动对静的主动状态。而一旦双方进入到内存对决的状态,攻防天平就开始严重向攻击者一侧倾斜。

我们不怕内存对决,但我们需要把99%的攻击拦截在执行体加载之前。